软件行业衡量开发者成功的方式已发生转变,从关注可靠性、营收和客户价值等实际成果,转向依赖“AI虚荣指标”。诸如“AI生成代码比例”或“AI成熟度阶梯”等新基准,仅仅是追踪采用强度的产量指标,而非衡量业务影响。

尽管关于AI生产力的研究依然复杂且结论往往相互矛盾,但业界共识认为组织获得的收益相当有限(约10%)。然而,企业正越来越多地利用模糊的生产力叙事来证明大规模裁员的合理性,以武断的产量数据取代严谨的绩效评估。

这种趋势十分危险,因为这些指标会影响预算和人力规划。我们已经拥有经受过“实战考验”的工程健康状况追踪方式,例如DORA指标和有意义的业务增长。虽然采用AI工具对于保持竞争力至关重要,但企业必须抵制以肤浅的AI产出统计数据取代循证绩效评估的诱惑。归根结底,领导层应将AI视为提升价值的工具,而非取代既定问责制的理由。核心挑战依然在于:区分AI驱动的产出量与实际业务成果。

软件行业衡量开发者成功的方式已发生转变,从关注可靠性、营收和客户价值等实际成果,转向依赖“AI虚荣指标”。诸如“AI生成代码比例”或“AI成熟度阶梯”等新基准,仅仅是追踪采用强度的产量指标,而非衡量业务影响。

尽管关于AI生产力的研究依然复杂且结论往往相互矛盾,但业界共识认为组织获得的收益相当有限(约10%)。然而,企业正越来越多地利用模糊的生产力叙事来证明大规模裁员的合理性,以武断的产量数据取代严谨的绩效评估。

这种趋势十分危险,因为这些指标会影响预算和人力规划。我们已经拥有经受过“实战考验”的工程健康状况追踪方式,例如DORA指标和有意义的业务增长。虽然采用AI工具对于保持竞争力至关重要,但企业必须抵制以肤浅的AI产出统计数据取代循证绩效评估的诱惑。归根结底,领导层应将AI视为提升价值的工具,而非取代既定问责制的理由。核心挑战依然在于:区分AI驱动的产出量与实际业务成果。

每日HackerNews RSS

文中指出,美国在特朗普政府时期大幅扩大了对古巴的制裁,这是一场蓄意的经济绞杀行动。通过封锁石油运输、惩罚外国投资者并限制贸易,美国引发了严重的燃料、食品和药品短缺,导致古巴民众生活条件恶化、公共卫生危机加剧以及儿童死亡率上升。 作者认为,这些政策违反了国际人权法,其动机并非出于对民主的关切。相反,文章断言美国的目的是强行推进古巴国有资产私有化,并促使美国企业及其政治盟友接管古巴经济。通过将其与“委内瑞拉模式”相提并论,文中将美方的行为定性为旨在牺牲民众生命以满足私利盘剥的“掠夺性”行径。总结而言,作者的核心观点是:美国正将古巴民众的苦难作为武器,意在瓦解古巴的社会主义模式,并建立一个从属于美国企业资本的体制。

本摘要解释了符号化(symbolication)的技术本质——即将压缩后的生产环境堆栈跟踪还原为可读源代码的过程。 尽管 Source Map 在恢复原始文件名和行号方面非常出色,但它们本身**无法**可靠地恢复函数名。这是因为 Source Map 被设计为“点”的集合,而非“范围”。它们缺乏结构性认知,无法确定代码中特定点位属于哪个函数。 常见的“启发式”谬误(例如从下方的堆栈帧中获取函数名)在涉及异步函数、调度程序或回调的现代复杂代码库中经常失效。 要实现世界级的符号化,必须使用以下三种制品: 1. **堆栈跟踪(Stack Trace):** 提供原始的 Bundle 位置。 2. **Source Map:** 将这些位置映射到原始文件位置,并提供潜在原始名称的集合。 3. **压缩后的 Bundle(Minified Bundle):** 必须对其进行解析,以识别函数作用域(花括号)及函数名称标记的确切列位置。 通过结合这些资源,你可以精确定位崩溃发生在哪一个函数中,然后利用 Source Map 解析出其原始名称。这种“三种制品”的方法是目前行业内进行稳健错误追踪的标准方案。

比亚迪即将通过在加拿大推出其高速“闪充”网络进入北美市场。最近多伦多发布的一则业务发展经理招聘启事证实了该公司计划建设并运营自有基础设施,这效仿了特斯拉早期建立竞争壁垒的策略。

比亚迪的专利技术提供高达1500千瓦的充电功率,仅需五分钟即可增加250英里的续航里程。关键在于,该系统采用了比亚迪的第二代刀片电池,旨在即使在极寒环境下也能保持快速充电性能,这对加拿大市场至关重要。

在加拿大下调对中国电动汽车的关税后,比亚迪计划建立20家经销商。通过在汽车进入市场前建立稳健的、配备电池缓冲技术的充电网络,比亚迪旨在消除消费者对充电速度和冬季性能的担忧。此举有效地使加拿大在电动汽车基础设施方面有望超越美国,因为比亚迪的充电能力已显著超过目前的北美标准。尽管面临潜在的监管和物流障碍,该公司积极的招聘行动表明了其开拓加拿大电动汽车市场的长期决心。

比亚迪即将通过在加拿大推出其高速“闪充”网络进入北美市场。最近多伦多发布的一则业务发展经理招聘启事证实了该公司计划建设并运营自有基础设施,这效仿了特斯拉早期建立竞争壁垒的策略。

比亚迪的专利技术提供高达1500千瓦的充电功率,仅需五分钟即可增加250英里的续航里程。关键在于,该系统采用了比亚迪的第二代刀片电池,旨在即使在极寒环境下也能保持快速充电性能,这对加拿大市场至关重要。

在加拿大下调对中国电动汽车的关税后,比亚迪计划建立20家经销商。通过在汽车进入市场前建立稳健的、配备电池缓冲技术的充电网络,比亚迪旨在消除消费者对充电速度和冬季性能的担忧。此举有效地使加拿大在电动汽车基础设施方面有望超越美国,因为比亚迪的充电能力已显著超过目前的北美标准。尽管面临潜在的监管和物流障碍,该公司积极的招聘行动表明了其开拓加拿大电动汽车市场的长期决心。

发表在《自然》杂志上的一项新研究,对 1990 年至 2023 年全球移民趋势进行了最详细的分析。研究人员盖伊·阿贝尔(Guy Abel)和托马斯·加斯金(Thomas Gaskin)采用了一种混合方法,将联合国和各国统计数据等传统数据源与人工智能深度学习模型相结合。通过整合经济状况、冲突和文化联系等变量,他们绘制了 230 个国家的人口年度流动图。

长期以来,移民数据一直以不可靠著称,通常依赖间接估算或联合国/世界银行不频繁的更新,无法捕捉短期趋势。这项研究通过提供高分辨率的年度数据弥补了这些空白,研究人员认为这对劳动力市场、教育和社会服务的政策规划至关重要。

人口学家称赞这项研究提供了比以往任何时候都更完整的人口流动图景。通过揭示气候变化、政治不稳定和经济转型等因素如何影响移民模式,研究人员为理解驱动人口跨国流动的复杂动态提供了一个强有力的工具,最终为审视这一全球记录最少的人口变迁提供了更清晰的视角。

发表在《自然》杂志上的一项新研究,对 1990 年至 2023 年全球移民趋势进行了最详细的分析。研究人员盖伊·阿贝尔(Guy Abel)和托马斯·加斯金(Thomas Gaskin)采用了一种混合方法,将联合国和各国统计数据等传统数据源与人工智能深度学习模型相结合。通过整合经济状况、冲突和文化联系等变量,他们绘制了 230 个国家的人口年度流动图。

长期以来,移民数据一直以不可靠著称,通常依赖间接估算或联合国/世界银行不频繁的更新,无法捕捉短期趋势。这项研究通过提供高分辨率的年度数据弥补了这些空白,研究人员认为这对劳动力市场、教育和社会服务的政策规划至关重要。

人口学家称赞这项研究提供了比以往任何时候都更完整的人口流动图景。通过揭示气候变化、政治不稳定和经济转型等因素如何影响移民模式,研究人员为理解驱动人口跨国流动的复杂动态提供了一个强有力的工具,最终为审视这一全球记录最少的人口变迁提供了更清晰的视角。

HMML(超文本媒体标记语言)提倡摆脱光栅图像的“固化”属性,即不再将文本、3D模型和矢量图等多种视觉元素压缩为不可编辑的像素网格。 HMML 将媒体视为一组可组合的细粒度节点。由于它保留了原始元素(如变换、关键帧和原始媒体)的完整性,因此在创建后仍可完全编辑、版本化和重混。HMML 不会生成一旦需要修改就必须重新制作的静态输出,而是充当一种便携的“契约”,确保源文件始终可访问且可重构。 HMML 的设计旨在契合 AI 模型构建代码(HTML、CSS、SVG)的方式,旨在以一种动态、轻量级的格式取代“负载过重”的静态图像概念;该格式可通过约 2 KB 的阅读器在任何地方读取。通过将当前困在像素中的多种内容类型进行解耦,HMML 优先考虑灵活性和长期实用性,从而克服了渲染后光栅文件的局限性。

arXivLabs 是一个允许合作者直接在我们的网站上开发并分享 arXiv 新功能的框架。与 arXivLabs 合作的个人和组织都认同并接受我们对开放、社区、卓越和用户数据隐私的重视。arXiv 致力于秉持这些价值观,且仅与遵守这些价值观的合作伙伴开展合作。您是否有能为 arXiv 社区增值的项目构想?了解更多关于 arXivLabs 的信息。

请启用 JavaScript 和 Cookie 以继续。

与大众认知相反,现有证据表明人工智能不会导致软件工程领域的大规模失业。尽管首席执行官们常以人工智能为由进行裁员,但数据表明,这些决定通常是出于财务压力,而非技术替代。 作者提出了知识工作的“决策-执行-交付”模型,以解释人工智能为何无法取代工程师。人工智能有效地自动化了“执行”层(编写代码),但“决策”(问题定义)和“交付”(责任归属与验证)层依然以人为核心,且难以实现自动化。从历史上看,编码从未成为软件开发的瓶颈;相反,深度的专业判断和系统性理解的需求依然存在。 此外,软件需求具有高度弹性。随着人工智能降低了软件开发成本,生产规模会随之扩大,从而对能够管理和监督这些系统的熟练工程师产生“派生需求”。尽管行业结构性变革可能导致个人职业生涯出现动荡,但软件工程的总需求很可能会保持强劲。归根结底,人工智能的成功整合依赖于“代理式工程”(以人为核心的监督),而非“随性编程”,这进一步强调了在日益自动化的环境中,人类专业知识依然不可或缺。

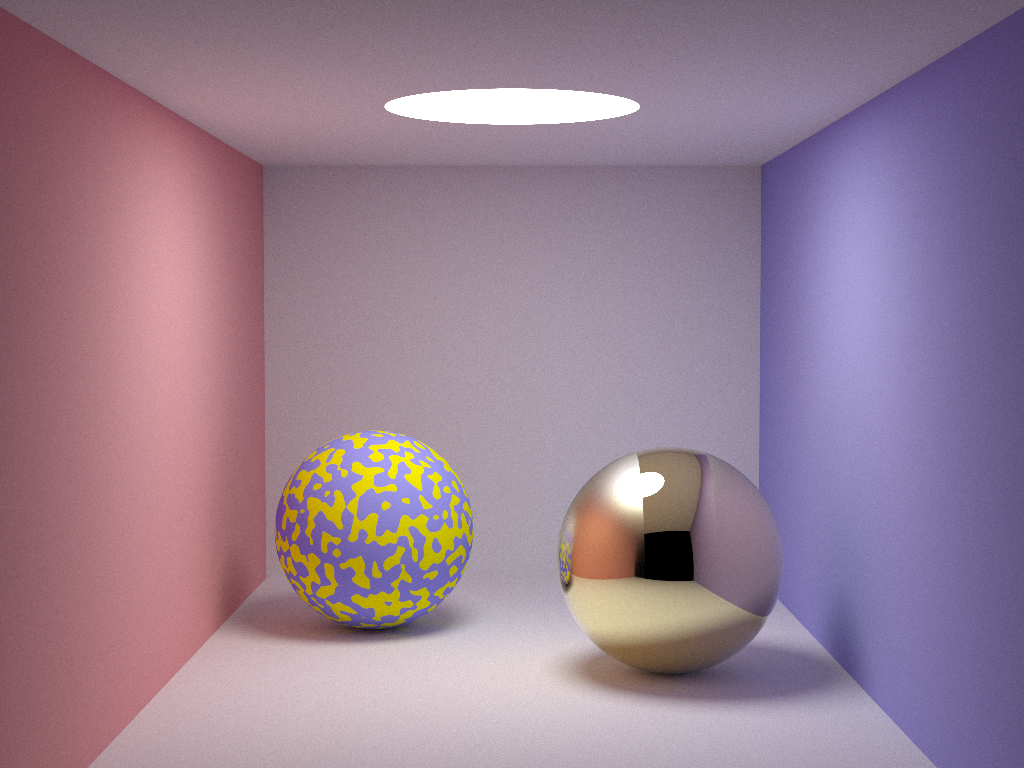

面对 OSL 等现有解决方案的复杂性,以及对 Apple Silicon 的支持需求,一位图形程序员花费四个月时间,为其基于 CPU 的渲染器 SORT 构建了一种自定义着色语言——**微型着色语言 (TSL)**。

TSL 旨在成为 OSL 的轻量级、灵活替代方案。通过利用 **Flex** 和 **Bison** 进行解析,并使用 **LLVM** 进行即时编译(JIT),作者创建了一个能将类 C 的高级着色代码编译为 CPU 执行机器码的系统。

其核心设计选择包括:

* **闭包树 (Closure Trees):** 与 OSL 类似,TSL 通过生成“闭包树”将复杂的 BSDF 计算推迟到渲染器端,从而避免了着色器执行繁重的数学运算。

* **着色单元/组模板 (Shader Unit/Group Templates):** TSL 允许开发者构建模块化的着色图,其中着色单元可以嵌套在着色组中,从而实现高复用性并简化资产创作。

* **效率:** 通过规避 OSL 沉重的依赖项(如 OpenImageIO),TSL 保持了轻量化并具备良好的跨架构可移植性。

尽管 TSL 的健壮性尚不及行业标准替代方案,但它已成功作为一种高性能、模块化的系统,服务于自定义渲染工作流。

面对 OSL 等现有解决方案的复杂性,以及对 Apple Silicon 的支持需求,一位图形程序员花费四个月时间,为其基于 CPU 的渲染器 SORT 构建了一种自定义着色语言——**微型着色语言 (TSL)**。

TSL 旨在成为 OSL 的轻量级、灵活替代方案。通过利用 **Flex** 和 **Bison** 进行解析,并使用 **LLVM** 进行即时编译(JIT),作者创建了一个能将类 C 的高级着色代码编译为 CPU 执行机器码的系统。

其核心设计选择包括:

* **闭包树 (Closure Trees):** 与 OSL 类似,TSL 通过生成“闭包树”将复杂的 BSDF 计算推迟到渲染器端,从而避免了着色器执行繁重的数学运算。

* **着色单元/组模板 (Shader Unit/Group Templates):** TSL 允许开发者构建模块化的着色图,其中着色单元可以嵌套在着色组中,从而实现高复用性并简化资产创作。

* **效率:** 通过规避 OSL 沉重的依赖项(如 OpenImageIO),TSL 保持了轻量化并具备良好的跨架构可移植性。

尽管 TSL 的健壮性尚不及行业标准替代方案,但它已成功作为一种高性能、模块化的系统,服务于自定义渲染工作流。