约翰·阿迪生(1930-2026)是加州大学伯克利分校一位极具影响力的逻辑学教授,也是本文作者敬爱的博士导师。作者1966年进入伯克利大学,没有正规的逻辑学背景,却立刻被阿迪生精确而优雅的教学风格所吸引,尤其是在模型理论方面。阿迪生鉴于他的潜力,特别允许他选修课程,尽管他缺乏先修条件。 阿迪生的指导超越了课程本身。他巧妙地引导作者使用类比推理解决一个难题,并鼓励他探索一个“无限游戏”的概念,最终这成为了他一篇350页的关于 Borel 集序型的博士论文的基础。 阿迪生非常慷慨地付出时间,提供深入的讨论,并向塔斯基、克莱尼和丘奇等领军人物介绍。这反映了他逻辑学界的深厚根基。他营造了一个支持性的环境,强调尊重和耐心。尽管作者后来转入计算机科学领域,阿迪生传授的知识,从符号约定到图灵机和无限域的简单性等基本概念,仍然是他工作的核心,甚至影响了数据流语言 Lucid 的设计。他的遗产通过他所激励的众多学生得以延续。

每日HackerNews RSS

张志凯1,3*, 陆浩飞1,3*, 连云瑞1,3*, 陈子清1,3, 刘云1,3, 林承淮3, 薛涵1,3, 曾子程3, 齐泽坤1,3, 郑少林3, 栾清3, 王景博5, 邢俊梁1, 王贺2,3, 易立1,4† *共同贡献 †通讯作者 1清华大学, 2北京大学, 3Galbot, 4上海启智研究院, 5上海人工智能实验室

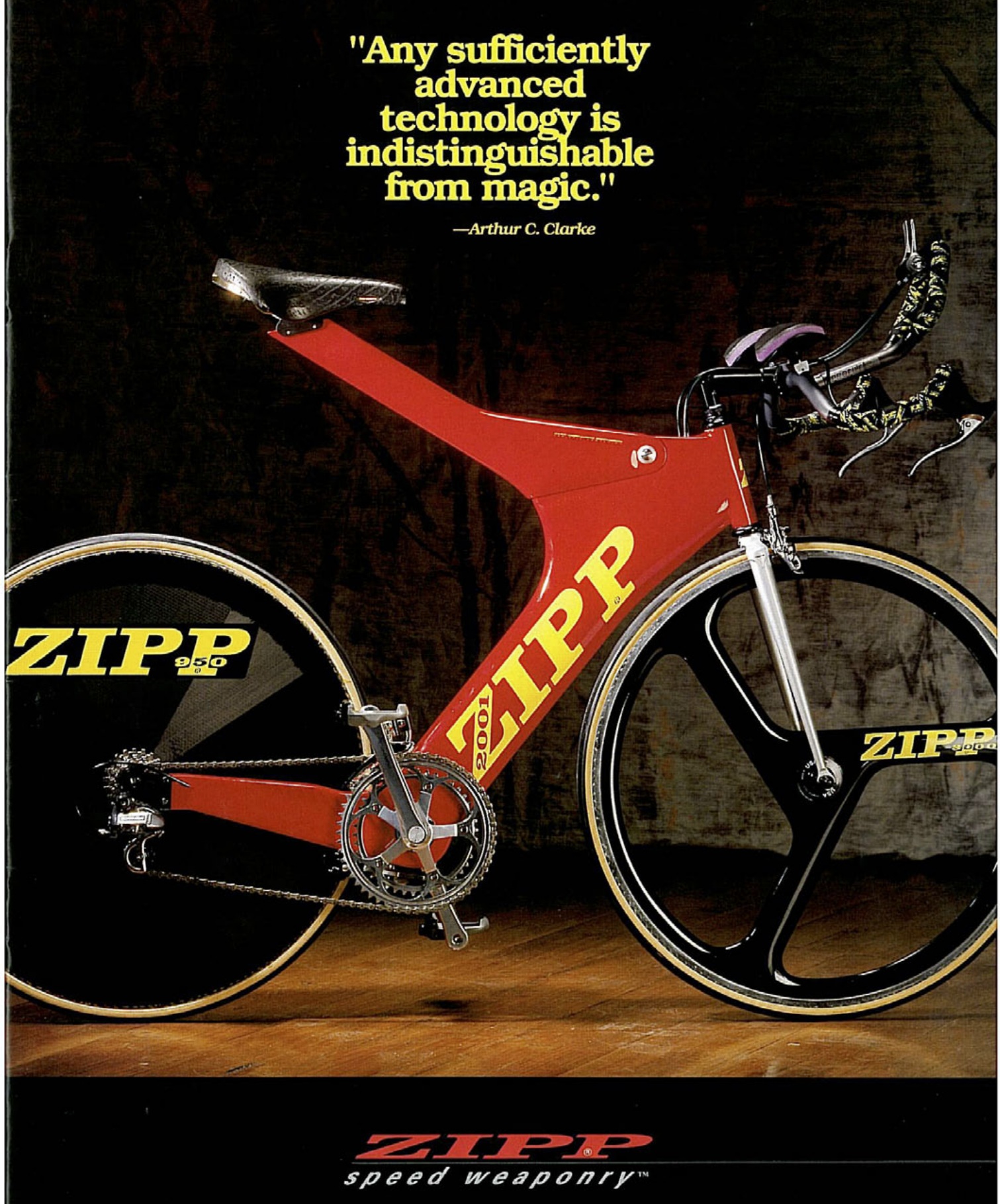

Zipp 2001自行车,生产于1992-1997年,是一种独特的空气动力学自行车,因其速度而被UCI职业赛事禁止。作者经过长期寻找,最近获得了一个2001车架,并注意到在八种型号中找到理想配置(大梁、700c轮组)的难度。

该车架因之前的链条脱落需要重新喷漆,并由此激发了一个现代化改造项目。作者设计并3D打印,然后加工定制的五通,以适应现代穿轴和碟刹,并使用了通用后拨挂耳以便于更换。

一次定制的喷漆,保留了原有的深蓝色闪光效果,并增添了亮点,完成了修复工作。该项目展示了对重塑稀有且标志性的自行车历史的奉献精神,将复古美学与现代组件相结合。

Zipp 2001自行车,生产于1992-1997年,是一种独特的空气动力学自行车,因其速度而被UCI职业赛事禁止。作者经过长期寻找,最近获得了一个2001车架,并注意到在八种型号中找到理想配置(大梁、700c轮组)的难度。

该车架因之前的链条脱落需要重新喷漆,并由此激发了一个现代化改造项目。作者设计并3D打印,然后加工定制的五通,以适应现代穿轴和碟刹,并使用了通用后拨挂耳以便于更换。

一次定制的喷漆,保留了原有的深蓝色闪光效果,并增添了亮点,完成了修复工作。该项目展示了对重塑稀有且标志性的自行车历史的奉献精神,将复古美学与现代组件相结合。

## 代理安全:从新奇到必要 (2025-2026) 近期事件表明一个关键转变:提示注入不再是理论风险,而是已部署AI代理面临的实际工程问题。2025年初出现了成功的攻击,利用了代理广泛的权限——包括访问私有仓库和浏览网页——即使*存在*现有缓解措施(如OpenAI的90%精确度检测器,仍然允许23%的成功率)。 核心问题不仅仅是错误的输入,而是代理*如何*处理它们。被污染的内容可能导致数据泄露、恶意代码执行和日益严重的危害,尤其是在具有网页浏览、内存存储和多代理交接等功能的情况下。OpenAI和Anthropic等公司承认这种风险,但继续部署,表明这是一种经过计算的权衡。 关键防御措施现在侧重于限制损害,而不仅仅是防止注入。这包括将工具描述和元数据视为不受信任的代码,严格限定权限(按任务、按仓库),以及稳健地跟踪数据来源。内存是一个特别令人担忧的问题,因为被污染的数据会影响未来的行动。 行业正在趋向于一种类似于应用程序安全的安全模型:清晰的输入标记、明确的危险操作,以及快速的反馈循环来监控不断演变的攻击模式。下一次重大事件很可能涉及多代理工作流程,凸显了对基础设施层面安全的需求,而不仅仅是模型层面的保障。

## River:一种新的 Wayland 合成器方法

River 的最新版本 (v0.4.0) 通过将合成器和窗口管理器分离成不同的程序,引入了 Wayland 架构的重大转变。 传统上,Wayland 合成器是单体的,要求窗口管理器实现完整的合成器——这是一项巨大的工程。 River 的非单体设计简化了窗口管理器开发,允许专注于窗口管理策略,如定位和键绑定,而 River 处理渲染和底层功能。

这得益于稳定的 `river-window-management-v1` 协议,旨在避免性能损失并保持“帧完美”——确保即使在窗口重新排列期间也能获得流畅、一致的视觉效果。 该协议通过原子“管理”和“渲染”序列管理状态,最大限度地减少通信开销。

这种分离降低了 Wayland 窗口管理器创建的门槛,提高了稳定性(窗口管理器崩溃不会导致会话崩溃),并允许使用更高级的语言编写窗口管理器,而不会影响性能。 目前,已有 15 个窗口管理器与 River 兼容,展示了一个不断发展的生态系统。 虽然目前仅限于 2D 桌面范例,但该项目旨在改善管理窗口管理器的用户体验,并计划在未来发布 1.0 版本。

## Palantir 的扩张与坚定立场 在最近的 AIPCon 上,Palantir 展示了其数据分析平台在各个领域的应用——从军事行动和造船到医疗保健和航空,所有这些都围绕一个中心主题:连接数据以实现更快、更高效的决策。 首席执行官 Alex Karp 大胆捍卫了 Palantir 参与“致命”军事行动,表示该公司“非常、非常自豪”地支持作战人员并最大限度地减少己方伤亡,即使这意味着对手会遭受损失。 尽管承认人工智能的潜在危险和社会颠覆——特别是对受过教育的选民的经济状况产生影响,Karp 强调 Palantir 致力于提供解决方案,而不是争论其使用。演示包括用于军事目标定位的“Maven 项目”、用于海军生产的“ShipOS”以及简化医院流程和测量师安排的平台。 会议强调了 Palantir 成为关键基础设施提供商的雄心,充当医疗保健领域的“数据路由器”,并提供全面的运营系统。该公司普遍使用《指环王》的意象,强调了其通过数据驱动的洞察力揭示“所有秘密”的承诺和潜在威胁。

## 生成式人工智能与生产力幻觉 围绕生成式人工智能,特别是大型语言模型(LLM)的炒作,常常集中在它们能够产生的代码数量上。然而,作者认为,庆祝代码行数——无论是人工编写还是人工智能生成——都是衡量程序员生产力的一种根本性错误。 历史上,软件工程专家一直告诫人们不要将代码长度与价值划等号,认识到编程主要在于管理复杂性和表达抽象思想,而不仅仅是为机器生成指令。 LLM 能够加速*编写*代码,但它们无法解决软件开发的核心挑战:设计、规划和理解问题领域。 事实上,代码生成的便捷性可能会适得其反,导致过早实现、增加维护负担(更多代码意味着更多需要维护的内容),以及倾向于重建现有解决方案而不是利用已建立的库。 作者强调,LLM 经常生成需要大量改进的代码,其中充斥着诸如抽象性差、风格不一致以及未能利用现有代码库等问题。 最终,编程仍然是一个协作、由人类驱动的过程,将代码生成速度置于可读性、可维护性和周密设计之上,是对整个软件生命周期的损害。 关键不是*更多*代码,而是*更好*代码,这需要人类专业知识,而不仅仅是人工智能的输出。

## 单向信任漏洞利用:通过TDO转储进行横向移动

本研究详细描述了Windows单向信任中的一项漏洞,攻击者可以利用该漏洞访问受信任域。单向信任允许从受信任域到信任域的身份验证,反之则不行。在创建信任关系时,会在受信任域中自动创建一个特殊的`TRUST_ACCOUNT`。

虽然看似无害,但此帐户的密码以明文形式存储在*信任域*上的“受信任域对象”(TDO)中。一个新的Python工具`tdo_dump.py`可以有效地提取此TDO,从而揭示在受信任域上以`TRUST_ACCOUNT`身份进行身份验证所需的Kerberos密钥。

这有效地绕过了预期的单向访问控制,从而实现了横向移动。攻陷信任域的攻击者可以在受信任域内执行典型的Active Directory攻击——例如请求票据授予票据(TGT)和创建计算机帐户。该研究强调,由于远程访问和密钥检索方面的限制,现有的工具(如Mimikatz)对于这种特定攻击效果较差。`tdo_dump.py`工具和相关发现可在GitHub上获取。

## 单向信任漏洞利用:通过TDO转储进行横向移动

本研究详细描述了Windows单向信任中的一项漏洞,攻击者可以利用该漏洞访问受信任域。单向信任允许从受信任域到信任域的身份验证,反之则不行。在创建信任关系时,会在受信任域中自动创建一个特殊的`TRUST_ACCOUNT`。

虽然看似无害,但此帐户的密码以明文形式存储在*信任域*上的“受信任域对象”(TDO)中。一个新的Python工具`tdo_dump.py`可以有效地提取此TDO,从而揭示在受信任域上以`TRUST_ACCOUNT`身份进行身份验证所需的Kerberos密钥。

这有效地绕过了预期的单向访问控制,从而实现了横向移动。攻陷信任域的攻击者可以在受信任域内执行典型的Active Directory攻击——例如请求票据授予票据(TGT)和创建计算机帐户。该研究强调,由于远程访问和密钥检索方面的限制,现有的工具(如Mimikatz)对于这种特定攻击效果较差。`tdo_dump.py`工具和相关发现可在GitHub上获取。

这篇帖子详细描述了作者构建编译器的惊人经历,并质疑现代编译器的规模。最初持怀疑态度,他们成功地创建了功能完善的C和Lisp编译器,分别仅用1500行和500行代码,且功能妥协最小。这让他们意识到,大型编译器(通常数百万行代码)中的许多复杂性并非任务本身固有的,而是源于大量的“接缝、景观和权宜之计”——不必要的添加和复杂性。 作者将这些大型编译器比作费力构建的、但无法居住的景观。他们自己较小的编译器代表着为一种新方法播下“早期种子”——一种“现代GDSL”,暗示着专注于基本功能和简洁性,而非庞大的功能集。这篇帖子标志着探索这一新方向的开始。