请启用 JavaScript 并禁用任何广告拦截器。

每日HackerNews RSS

## HTTPS 安全的复杂与缺陷

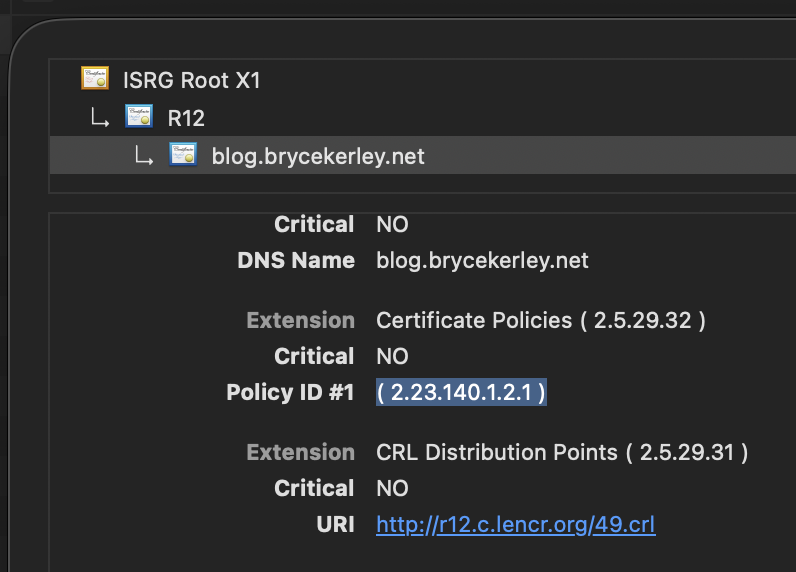

十多年来,推动使用 HTTPS 加密网络流量旨在保护用户免受监控和安全威胁。然而,支撑这种安全性的系统——WebPKI(公钥基础设施)——却出乎意料地脆弱且存在诸多问题。

WebPKI 依赖于证书颁发机构 (CA) 来验证网站身份,但这些 CA 在复杂的政治和经济环境中运作,常常将利润置于安全之上。最近的事件,例如 Entrust 延迟撤销有缺陷的证书以及微软发布数百万个带有无效声明的证书,凸显了系统性问题:响应时间慢、难以准确跟踪证书以及缺乏问责制。

该系统进一步复杂化于不同的证书验证级别(DV、OV、EV)以及证书撤销方法面临的持续挑战。虽然证书透明度和 ACME(自动化证书管理)等解决方案存在,但它们并非万无一失。最终,当前系统往往偏向于证书颁发者和订阅者的便利性,而非普通用户的安全。

需要改进,包括更严格的 CA 法规、增加审计以及转向为内部系统使用私有 CA。虽然个人用户权力有限,但提高意识并要求 CA 和浏览器开发者采取更好的实践对于加强网络安全至关重要。

## HTTPS 安全的复杂与缺陷

十多年来,推动使用 HTTPS 加密网络流量旨在保护用户免受监控和安全威胁。然而,支撑这种安全性的系统——WebPKI(公钥基础设施)——却出乎意料地脆弱且存在诸多问题。

WebPKI 依赖于证书颁发机构 (CA) 来验证网站身份,但这些 CA 在复杂的政治和经济环境中运作,常常将利润置于安全之上。最近的事件,例如 Entrust 延迟撤销有缺陷的证书以及微软发布数百万个带有无效声明的证书,凸显了系统性问题:响应时间慢、难以准确跟踪证书以及缺乏问责制。

该系统进一步复杂化于不同的证书验证级别(DV、OV、EV)以及证书撤销方法面临的持续挑战。虽然证书透明度和 ACME(自动化证书管理)等解决方案存在,但它们并非万无一失。最终,当前系统往往偏向于证书颁发者和订阅者的便利性,而非普通用户的安全。

需要改进,包括更严格的 CA 法规、增加审计以及转向为内部系统使用私有 CA。虽然个人用户权力有限,但提高意识并要求 CA 和浏览器开发者采取更好的实践对于加强网络安全至关重要。

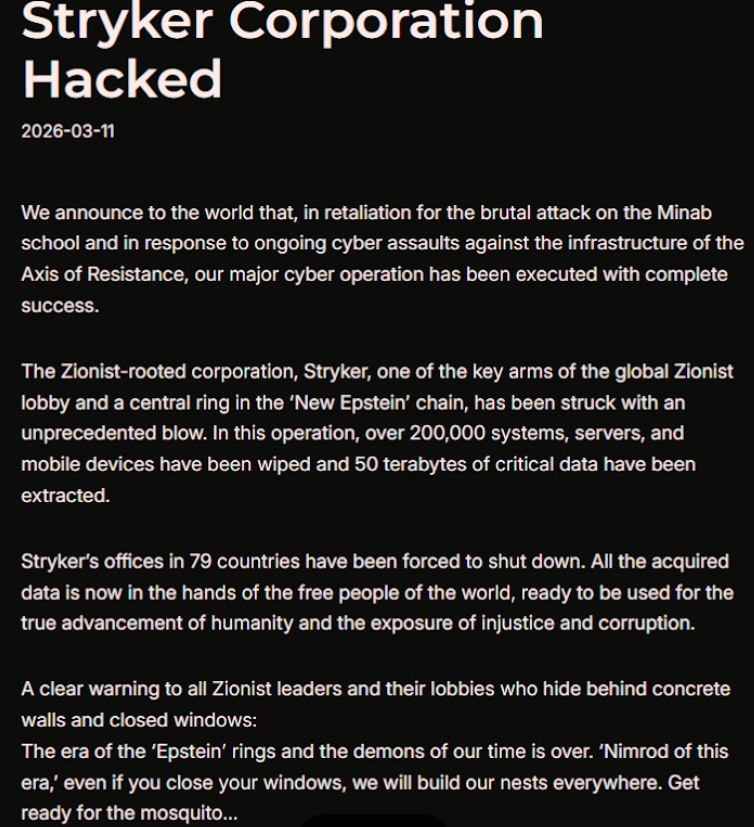

全球医疗技术公司史赛克(Stryker)正面临一起由伊朗黑客组织Handala发起的重大网络攻击,该组织与伊朗情报机构有关联。该组织声称对史赛克在79个国家/地区的超过20万个系统进行了数据擦除攻击,导致办公室关闭,并使超过5000名爱尔兰员工被遣回家。

Handala声称,此次攻击是通过微软Intune的远程擦除功能执行的,是对近期美国在伊朗的一次导弹袭击的报复。他们篡改了登录页面,并声称拥有被盗数据。虽然史赛克尚未完全详细说明损失程度,但报告显示系统广泛中断和设备被擦除,影响了通信并可能影响供应链。

此次攻击已经造成破坏,一家美国医疗保健提供商报告称无法订购史赛克的 surgical supplies(手术用品)。安全专家警告说,这可能会升级为全国医院更广泛的供应链问题。调查正在进行中,美国医院协会正在监测情况,以评估其对美国医院运营的潜在影响。

全球医疗技术公司史赛克(Stryker)正面临一起由伊朗黑客组织Handala发起的重大网络攻击,该组织与伊朗情报机构有关联。该组织声称对史赛克在79个国家/地区的超过20万个系统进行了数据擦除攻击,导致办公室关闭,并使超过5000名爱尔兰员工被遣回家。

Handala声称,此次攻击是通过微软Intune的远程擦除功能执行的,是对近期美国在伊朗的一次导弹袭击的报复。他们篡改了登录页面,并声称拥有被盗数据。虽然史赛克尚未完全详细说明损失程度,但报告显示系统广泛中断和设备被擦除,影响了通信并可能影响供应链。

此次攻击已经造成破坏,一家美国医疗保健提供商报告称无法订购史赛克的 surgical supplies(手术用品)。安全专家警告说,这可能会升级为全国医院更广泛的供应链问题。调查正在进行中,美国医院协会正在监测情况,以评估其对美国医院运营的潜在影响。

启用 JavaScript 和 Cookie 以继续。

## 油价上涨,尽管已释放储备

尽管主要国家协调一致地从战略储备中释放创纪录的4亿桶石油,但周四油价仍大幅上涨,突破每桶100美元。 涨价是由涉及伊朗的紧张局势加剧推动的,包括对霍尔木兹海峡(全球能源供应的关键水道)的船只袭击。

伊朗警告称油价可能达到每桶200美元,并指责美国和以色列造成地区不稳定。 尽管国际能源署的释放具有历史意义,但专家认为,只要供应风险持续存在,这只能是权宜之计。

油价上涨正在影响全球燃料成本,菲律宾、泰国和越南等国正经历加油站排长队的情况。 一些国家正在实施节能措施,例如政府工作居家政策和缩短工作周,以减轻影响。 在美国和以色列最近对伊朗的空袭之后,全球市场仍然动荡。

## 油价上涨,尽管已释放储备

尽管主要国家协调一致地从战略储备中释放创纪录的4亿桶石油,但周四油价仍大幅上涨,突破每桶100美元。 涨价是由涉及伊朗的紧张局势加剧推动的,包括对霍尔木兹海峡(全球能源供应的关键水道)的船只袭击。

伊朗警告称油价可能达到每桶200美元,并指责美国和以色列造成地区不稳定。 尽管国际能源署的释放具有历史意义,但专家认为,只要供应风险持续存在,这只能是权宜之计。

油价上涨正在影响全球燃料成本,菲律宾、泰国和越南等国正经历加油站排长队的情况。 一些国家正在实施节能措施,例如政府工作居家政策和缩短工作周,以减轻影响。 在美国和以色列最近对伊朗的空袭之后,全球市场仍然动荡。

## 从冻结到快速:性能深度剖析

本文详细介绍了优化 Matrix Rust SDK 中房间列表的过程,最初该列表受到看似随机的冻结和显著性能问题的影响。问题源于使用 `VectorDiff` 表示变更的反应式流处理系统中的低效排序。初步调查显示,排序过程中存在过多的内存分配(322,042 次分配!),导致明显的延迟——在移动设备上高达 5 分钟。

根本原因被确定为排序算法中频繁的锁竞争和内存压力,特别是由于重复访问房间数据。一项关键的优化是采用**数据导向设计 (DoD)** 方法,将频繁访问的房间数据整合到一个 `RoomListItem` 结构体中。这减少了锁获取次数并提高了缓存利用率。

结果非常显著:**执行时间提高了 98.7%,吞吐量提高了 7718.5%**。进一步调查发现了一个在优化过程中引入的微妙错误,涉及浅克隆和 `VectorDiff::Set`,该错误也已解决。本文强调了理解计算机体系结构(CPU 缓存、内存访问)以及在优化之前优先考虑正确性的重要性,展示了 DoD 在实现显著性能提升方面的力量。

## 从冻结到快速:性能深度剖析

本文详细介绍了优化 Matrix Rust SDK 中房间列表的过程,最初该列表受到看似随机的冻结和显著性能问题的影响。问题源于使用 `VectorDiff` 表示变更的反应式流处理系统中的低效排序。初步调查显示,排序过程中存在过多的内存分配(322,042 次分配!),导致明显的延迟——在移动设备上高达 5 分钟。

根本原因被确定为排序算法中频繁的锁竞争和内存压力,特别是由于重复访问房间数据。一项关键的优化是采用**数据导向设计 (DoD)** 方法,将频繁访问的房间数据整合到一个 `RoomListItem` 结构体中。这减少了锁获取次数并提高了缓存利用率。

结果非常显著:**执行时间提高了 98.7%,吞吐量提高了 7718.5%**。进一步调查发现了一个在优化过程中引入的微妙错误,涉及浅克隆和 `VectorDiff::Set`,该错误也已解决。本文强调了理解计算机体系结构(CPU 缓存、内存访问)以及在优化之前优先考虑正确性的重要性,展示了 DoD 在实现显著性能提升方面的力量。

州地图 气泡大小代表总奖金额 公司 公司 合同 总奖金 总义务 合同 奖金编号 公司 项目阶段 奖金类型 开始 结束 奖金州

单一职责原则(SRP)虽然有价值,但常常被过度应用,导致系统过度碎片化和复杂化。不要无休止地解构代码,而是要专注于**最小化代码和最大化用例**——构建可重用组件以减少整体代码库大小并提高可维护性。 Quasar架构风格中的Siedersleben“血型法则”为此提供了一个有用的框架,它将组件分为: * **0型(通用):** 高度可重用,独立于业务或技术细节(例如Lodash)。可以安全地通用。 * **T型(技术):** 处理技术问题,可能可以开源(例如Knex)。 * **A型(领域):** 包含核心业务逻辑。持续重构以提取可重用的代码到0型或T型。 关键在于,要避免**AT型**——技术组件*使用*领域逻辑,因为这会阻碍重用性。目标是将尽可能多的功能转移到更可重用的0型和T型组中,从而获得更简洁、更具适应性的软件。

苹果发布了针对旧设备的安全性更新,包括iPhone 6s/7/SE(第一代)、iPad Air 2、iPad mini(第四代)和iPod touch(第七代)——特别是那些无法更新到最新iOS版本的设备。这些更新解决了被“Coruna”漏洞和其他问题利用的漏洞。 修复内容包括改进内存管理,以及检查以防止内核权限下的任意代码执行和处理恶意网络内容时出现的内存损坏。修复了四个特定漏洞(CVE-2023-41974、CVE-2024-23222、CVE-2023-43000和CVE-2023-43010),修复程序最初发布在iOS版本16.6、17、17.2和17.3中。 苹果坚持在修复程序可用之前不公开披露安全问题的政策,更多信息可在苹果产品安全页面上找到。