![]() 本摘要重点介绍了近期针对 AI 编程工具 Conductor 进行性能重构的技术历程。

**理念:自我使用(Dogfooding)**

Conductor 团队推崇“自我使用”理念,即使用自家的产品来构建产品。这种持续的使用将抽象的需求清单转化为切身的痛点,从而推动了旨在消除使用阻碍的高频开发周期。

**架构与技术栈**

Conductor 是一款以本地优先的应用,使用 **SQLite** 作为数据源,确保 UI 不会受网络延迟影响。通过选择 **Tauri** 而非 Electron,他们利用 macOS 原生 WebKit 实现了更小的安装包和更快的冷启动速度。此外,他们还将后端从 Node 迁移至 **Bun**,以降低内存开销并提升 Agent 的启动速度。

**解决性能瓶颈**

* **性能分析:** 由于无法在原生 WebView 中使用 React DevTools,团队通过“垫片(shim)”技术使应用在 Chrome 中运行,从而进行深度性能分析。

* **渲染优化:** 他们迁移至 `@tanstack/react-router`,通过稳定的引用消除了级联重渲染问题。

* **聊天功能:** 他们使用 `react-virtuoso` 对长对话列表进行虚拟化处理,并利用记忆化(memoization)确保仅活跃的 Token 会触发 UI 更新。

* **延迟优化:** 他们将 Git 检查点等繁重任务移出关键路径,以确保 Agent 能实现即时响应。

本摘要重点介绍了近期针对 AI 编程工具 Conductor 进行性能重构的技术历程。

**理念:自我使用(Dogfooding)**

Conductor 团队推崇“自我使用”理念,即使用自家的产品来构建产品。这种持续的使用将抽象的需求清单转化为切身的痛点,从而推动了旨在消除使用阻碍的高频开发周期。

**架构与技术栈**

Conductor 是一款以本地优先的应用,使用 **SQLite** 作为数据源,确保 UI 不会受网络延迟影响。通过选择 **Tauri** 而非 Electron,他们利用 macOS 原生 WebKit 实现了更小的安装包和更快的冷启动速度。此外,他们还将后端从 Node 迁移至 **Bun**,以降低内存开销并提升 Agent 的启动速度。

**解决性能瓶颈**

* **性能分析:** 由于无法在原生 WebView 中使用 React DevTools,团队通过“垫片(shim)”技术使应用在 Chrome 中运行,从而进行深度性能分析。

* **渲染优化:** 他们迁移至 `@tanstack/react-router`,通过稳定的引用消除了级联重渲染问题。

* **聊天功能:** 他们使用 `react-virtuoso` 对长对话列表进行虚拟化处理,并利用记忆化(memoization)确保仅活跃的 Token 会触发 UI 更新。

* **延迟优化:** 他们将 Git 检查点等繁重任务移出关键路径,以确保 Agent 能实现即时响应。

每日HackerNews RSS

Macaroni Messenger 是一个分布式的、“氛围感代码”(vibecoded)消息系统,全部包含在单个 HTML 文件中。它用 Git 取代了传统的后端基础设施,将存储库视为数据库,并将提交历史记录视为消息存储区。

**工作原理:**

* **前端:** 一个可在现代浏览器(推荐 Chrome/Edge)中运行的独立 HTML 文件。

* **后端:** 无。它通过 GitHub API 使用 Git 进行同步、存储和消息传递。

* **存储:** 消息以结构化 JSON 文件的形式存储在存储库的 `.macaroni/` 目录下。

**主要特性:**

* **无需注册:** 使用硬编码的演示存储库,或使用个人访问令牌(PAT)连接您自己的 GitHub 存储库。

* **简洁:** 避免了现代企业级的臃肿——没有微服务、没有数据库,也没有复杂的基础设施。

* **可扩展性:** 设计上扩展性较差;如果存储库变得过大,只需新建一个即可。

* **隐私:** 不具备隐私保护。数据的可见性取决于存储库的权限设置。

Macaroni Messenger 是一个功能性极简实验,它提出了一个问题:“发送一条消息所需的最低技术要求是什么?”它将 Git 转变为一种通用的、人类可读的通信协议。

我们正在确认您是否为真实用户而非自动化机器人。通常情况下,下方的验证码会自动完成。如果未能自动完成,请直接点击验证码中的复选框进行验证。验证成功后,您将跳转至目标页面。请启用 JavaScript 和 Cookie 以继续访问。 如果完成验证后页面不断循环跳转回此页面要求重复验证,请点击下方按钮联系支持团队。 联系支持 在提交工单时,请注明您的“Ray ID: a09ee8b00cd56035”和“Client IP: 47.245.80.60”。

Triad 是一个优先考虑 TypeScript 的 API 框架,它将 API 的规范、实现、验证和文档视为一个统一的真值来源。通过使用其声明式 DSL 定义一次 API,Triad 即可自动生成运行时验证、OpenAPI 3.1/AsyncAPI 3.0 规范、基于 Drizzle 的数据库架构,以及适用于主流框架(React、Solid、Vue、Svelte)的类型化前端钩子。

主要功能包括:

* **集成测试:** 除了手写的 BDD 场景外,Triad 的 `scenario.auto()` 还能直接根据架构约束生成对抗性和边界条件测试。

* **开发者体验:** 消除了多库堆栈(如 Zod + 手动 OpenAPI + 独立测试夹具)中常见的“偏差”问题,确保文档与类型始终保持同步。

* **人工智能友好:** 其统一的架构使得大语言模型和 AI 编程助手能够从单一位置全面理解 API 上下文。

* **通用性:** 提供适用于 Fastify、Express、Hono 和 AWS Lambda 的适配器,并内置了用于脚手架搭建、模糊测试和文档生成的 CLI 工具。

Triad 旨在提升人类开发者的效率并增强 AI 的能力,它用一个确定性的、单一真值来源的生态系统取代了零散的 API 工具链。该项目目前处于 1.0 版本前的活跃开发阶段,并支持通过 Claude Code 进行快速项目初始化。

《海星》的故事背景设定在胡安·德富卡海脊,那是一个高压的敌托邦未来。故事讲述了一群“裂谷人”的经历——他们都是有犯罪记录或创伤过往的人,经过身体和神经改造,被派往深海地热喷口执行危险任务。

主角莱妮·克拉克(Lenie Clarke)曾饱受长期虐待,为了在深海环境中生存,她接受了大量的控制论增强手术。这群船员与地表世界隔绝,彼此之间也十分疏离,在海底三千米处努力维持着人性。

当新观察员伊夫·斯坎伦(Yves Scanlon)抵达,负责评估船员的心理稳定性时,矛盾随之加剧。与此同时,船员们发现维持喷口基础设施运行的先进“智能凝胶”(一种人工神经网络)正在模拟灾难性的地震,并可能被用作武器。在意识到自己只是企业实验中的牺牲品后,船员们因共同的创伤开始建立纽带。克拉克最终接受了自己的“激活”,从受害者转变为主动的反抗力量。在遭遇背叛并被抛弃后,克拉克选择求生并返回地表,这标志着一场针对剥削他们的企业的危险叛乱的开始。

《海星》的故事背景设定在胡安·德富卡海脊,那是一个高压的敌托邦未来。故事讲述了一群“裂谷人”的经历——他们都是有犯罪记录或创伤过往的人,经过身体和神经改造,被派往深海地热喷口执行危险任务。

主角莱妮·克拉克(Lenie Clarke)曾饱受长期虐待,为了在深海环境中生存,她接受了大量的控制论增强手术。这群船员与地表世界隔绝,彼此之间也十分疏离,在海底三千米处努力维持着人性。

当新观察员伊夫·斯坎伦(Yves Scanlon)抵达,负责评估船员的心理稳定性时,矛盾随之加剧。与此同时,船员们发现维持喷口基础设施运行的先进“智能凝胶”(一种人工神经网络)正在模拟灾难性的地震,并可能被用作武器。在意识到自己只是企业实验中的牺牲品后,船员们因共同的创伤开始建立纽带。克拉克最终接受了自己的“激活”,从受害者转变为主动的反抗力量。在遭遇背叛并被抛弃后,克拉克选择求生并返回地表,这标志着一场针对剥削他们的企业的危险叛乱的开始。

据报道,为了在与竞争对手 Anthropic 的较量中保持优势,OpenAI 正考虑大幅降低其人工智能服务的价格。有消息称,该公司计划降低 Token 使用成本,以应对 Anthropic 可能采取的类似举措。 这一定价策略加剧了这两家 AI 巨头之间的竞争,双方近期都已提交了首次公开募股(IPO)申请。竞争格局十分胶着,目前 Anthropic 的估值为 9650 亿美元,高于 OpenAI 的 8520 亿美元。尽管存在估值差距,OpenAI 的 ChatGPT 近期仍达成了一个重要里程碑,仅用三年时间就成为最快达到月活跃用户数 10 亿的应用程序。 随着两家公司准备进入公开市场,这些潜在的降价举措标志着它们为争夺和留住消费者市场份额而采取的激进策略。

作为一名 Linux 用户,作者通过逆向工程破解了 Creative Sound Blaster Katana V2X 音箱,从而实现了对均衡器(EQ)和 LED 灯效等功能的控制——这些功能通常仅限于 Windows 应用程序使用。

通过使用 Wireshark 捕获 USB 流量,并利用 dnSpy 和 Ghidra 分析 Creative 应用程序的 DLL 文件,作者解析了该设备的通信协议。他们发现该音箱通过 CDC ACM 串口接口进行通信,并采用特定的“5A”指令帧。此外,他们还成功绕过了一项独特但非传统的 AES-256-GCM 质询-响应认证机制,该机制是解锁设备控制权的必要条件。

除了基础设置外,作者还对设备的固件升级过程进行了逆向,识别出专有的“CIFF”容器格式及其内部组件,包括引导加载程序、主固件和资源文件。这些研究成果最终促成了开源 Rust 工具 `v2x-ctl` 的诞生,使 Linux 用户无需依赖专有软件即可控制 Katana V2X 硬件。作者计划在未来的项目中进一步探索该设备的 ARM 架构固件。

作为一名 Linux 用户,作者通过逆向工程破解了 Creative Sound Blaster Katana V2X 音箱,从而实现了对均衡器(EQ)和 LED 灯效等功能的控制——这些功能通常仅限于 Windows 应用程序使用。

通过使用 Wireshark 捕获 USB 流量,并利用 dnSpy 和 Ghidra 分析 Creative 应用程序的 DLL 文件,作者解析了该设备的通信协议。他们发现该音箱通过 CDC ACM 串口接口进行通信,并采用特定的“5A”指令帧。此外,他们还成功绕过了一项独特但非传统的 AES-256-GCM 质询-响应认证机制,该机制是解锁设备控制权的必要条件。

除了基础设置外,作者还对设备的固件升级过程进行了逆向,识别出专有的“CIFF”容器格式及其内部组件,包括引导加载程序、主固件和资源文件。这些研究成果最终促成了开源 Rust 工具 `v2x-ctl` 的诞生,使 Linux 用户无需依赖专有软件即可控制 Katana V2X 硬件。作者计划在未来的项目中进一步探索该设备的 ARM 架构固件。

作者对 PyCharm 的“全行代码补全”(Full Line Completion)功能进行了评估,指出该 AI 工具经常建议不安全的代码模式,例如在 `urllib3` 中禁用 SSL 警告和证书验证。如果开发人员采纳这些建议,可能会无意中给代码库引入严重的漏洞。 在报告此问题后,作者发现 JetBrains 对这种行为是否构成正式的安全漏洞态度模糊。虽然 JetBrains 最初为了披露目的将其标记为漏洞,但后来似乎不愿将其列为优先处理事项。尽管经过了 90 天的等待并确认问题在最新更新中依然存在,作者指出该功能并未得到实质性改进。 作者认为,虽然为 AI 代码生成错误分配 CVE 编号可能不是合适的解决方案,但目前的状况确实存在问题。由于开发人员为了提高效率而依赖 IDE 的建议,这些模型中普遍存在的“不安全默认设置”构成了系统性风险。作者总结称,这些工具必须进行改进以优先考虑安全性,因为忽视这一问题会迫使开发人员承担风险,而这些风险正是由本应提供辅助的工具所引入的。

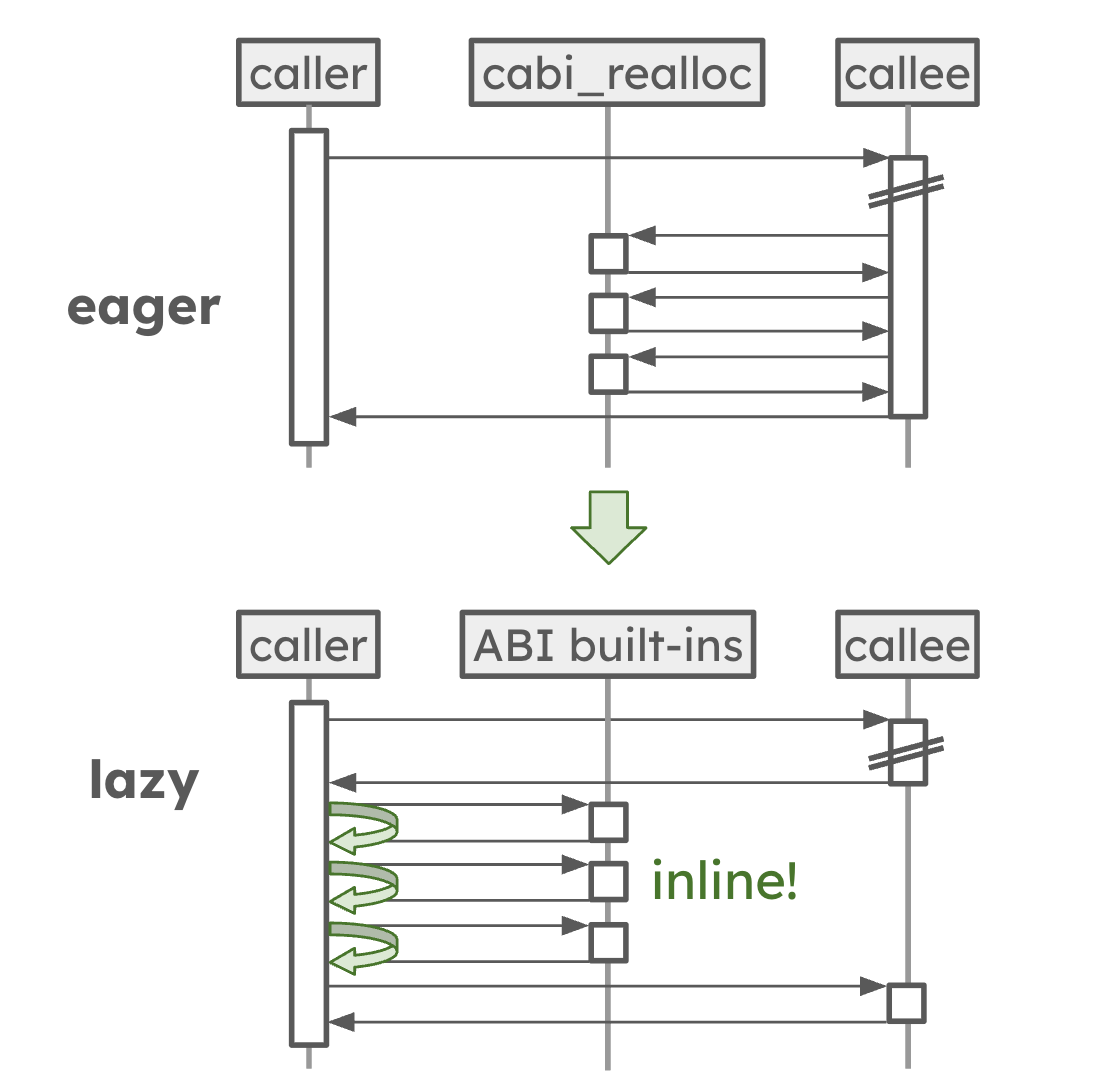

WebAssembly (Wasm) 生态系统正朝着稳定且正式规范的 **组件模型 1.0 (Component Model 1.0)** 迈进。作为 Wasm 的基础“微内核”,组件模型定义了二进制文件如何进行链接与通信,而 WASI 则在此架构之上提供系统级服务。

通往 1.0 版本之路围绕五个战略支柱展开:

1. **ABI 改进**:过渡到“惰性 (lazy)”ABI 以消除内存碎片和性能开销,同时提供更好的多值返回支持。

2. **原生浏览器集成**:通过 `jco` 跟踪的“使用组件 (use components)”遥测数据,证明在 V8 和 SpiderMonkey 等引擎中进行原生实现的必要性,这将带来显著的性能提升。

3. **易于实现**:简化规范并提供 C-ABI 头文件,使实现组件模型变得像 WASI P1 一样直接。

4. **生态系统增长**:扩展文档、跨语言工具,以及录制/重放 (record/replay) 等创新调试工作流。

5. **表达力差距**:扩展 WebAssembly 接口类型 (WIT) 语言,以更好地支持回调、Getter/Setter 和运行时实例化等常见编程模式。

尽管协作式线程和流拼接 (stream splicing) 等功能将在初始版本发布后跟进,但字节码联盟 (Bytecode Alliance) 目前专注于构建一个稳定、高性能的基础,使开发者能够放心地在当下采用这些技术。

WebAssembly (Wasm) 生态系统正朝着稳定且正式规范的 **组件模型 1.0 (Component Model 1.0)** 迈进。作为 Wasm 的基础“微内核”,组件模型定义了二进制文件如何进行链接与通信,而 WASI 则在此架构之上提供系统级服务。

通往 1.0 版本之路围绕五个战略支柱展开:

1. **ABI 改进**:过渡到“惰性 (lazy)”ABI 以消除内存碎片和性能开销,同时提供更好的多值返回支持。

2. **原生浏览器集成**:通过 `jco` 跟踪的“使用组件 (use components)”遥测数据,证明在 V8 和 SpiderMonkey 等引擎中进行原生实现的必要性,这将带来显著的性能提升。

3. **易于实现**:简化规范并提供 C-ABI 头文件,使实现组件模型变得像 WASI P1 一样直接。

4. **生态系统增长**:扩展文档、跨语言工具,以及录制/重放 (record/replay) 等创新调试工作流。

5. **表达力差距**:扩展 WebAssembly 接口类型 (WIT) 语言,以更好地支持回调、Getter/Setter 和运行时实例化等常见编程模式。

尽管协作式线程和流拼接 (stream splicing) 等功能将在初始版本发布后跟进,但字节码联盟 (Bytecode Alliance) 目前专注于构建一个稳定、高性能的基础,使开发者能够放心地在当下采用这些技术。

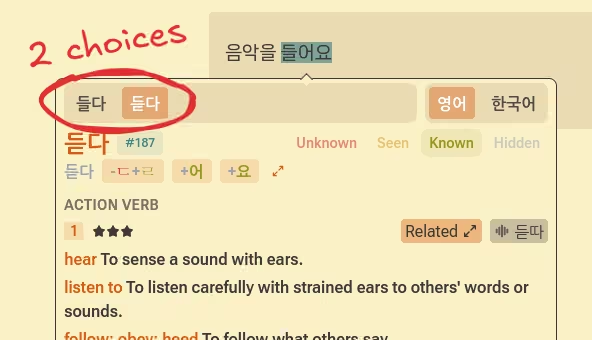

对于他的韩语学习应用 *Kimchi Reader*,开发者需要一种快速且准确的方法来解决词形还原(lemmatization)中的歧义问题——即同一个词可能有多个词典基本形式(例如 *듣다* 和 *들다*)。

虽然他最初编写的基于规则的 Rust 词形还原器速度极快,但无法解决依赖上下文的歧义问题。初期尝试使用大语言模型(序列到序列转换)和嵌入(embeddings)的方法,要么速度太慢、准确度不足,要么需要昂贵的 GPU 基础设施。

通过重新构建问题,他取得了突破:利用 BERT 风格的架构,从规则引擎已识别出的“闭集”候选词中进行选择。这防止了模型产生无效的词形。通过使用 14M 参数的 *KoELECTRA-small* 模型、进行 int8 量化,并编写自定义的 SIMD 优化 Rust 推理库,开发者实现了极高的效率。

最终的系统完全运行在他现有的 16 核 CPU 上,每秒可解决约 7,300 个歧义。这使得该应用无需额外的 GPU 硬件,即可在几分钟内处理整本书以生成用户统计数据,显著提高了频率列表、语法追踪和整体用户体验的准确性。

对于他的韩语学习应用 *Kimchi Reader*,开发者需要一种快速且准确的方法来解决词形还原(lemmatization)中的歧义问题——即同一个词可能有多个词典基本形式(例如 *듣다* 和 *들다*)。

虽然他最初编写的基于规则的 Rust 词形还原器速度极快,但无法解决依赖上下文的歧义问题。初期尝试使用大语言模型(序列到序列转换)和嵌入(embeddings)的方法,要么速度太慢、准确度不足,要么需要昂贵的 GPU 基础设施。

通过重新构建问题,他取得了突破:利用 BERT 风格的架构,从规则引擎已识别出的“闭集”候选词中进行选择。这防止了模型产生无效的词形。通过使用 14M 参数的 *KoELECTRA-small* 模型、进行 int8 量化,并编写自定义的 SIMD 优化 Rust 推理库,开发者实现了极高的效率。

最终的系统完全运行在他现有的 16 核 CPU 上,每秒可解决约 7,300 个歧义。这使得该应用无需额外的 GPU 硬件,即可在几分钟内处理整本书以生成用户统计数据,显著提高了频率列表、语法追踪和整体用户体验的准确性。