Reddit用户“Ok_Lingonberry3296”发布了一项关于推动美国各州立法机构通过年龄验证法案的公司的大规模调查结果。我一直在收集公开记录,关于正在美国各州立法机构中推动的“年龄验证”法案。包括美国国税局990表格、参议院游说披露、州伦理数据库、竞选资金记录、公司注册信息、WHOIS查询、Wayback Machine档案。最初出于对谁在推动这些法案的好奇,最终变成了记录一项协调的影响行动,从隐私角度来看,它正在构建操作系统级别的监控基础设施,而其背后的公司自身平台却面临零新增要求。(另请参阅这篇文章,了解加州法律。)

每日HackerNews RSS

## 凌晨3点的问题 & Kovan:超越无锁回收 在运行高性能、事务性内存系统(Lever & Callysto)多年后,作者遇到一个扩展性问题,并非由于错误,而是由于常用无锁数据结构的固有局限性。具体来说,基于纪元(epoch)的内存回收(如Rust中的`crossbeam-epoch`)在重读负载下可能会停滞——单个停滞的线程可能会阻塞整个进程的内存释放,导致内存无限制增长。这个“凌晨3点的问题”——一个神秘增长的堆——凸显了**等待自由(wait-freedom)**的必要性,即每个操作都在有限的步骤内完成,无论其他线程如何。 为了解决这个问题,作者实现了**Kovan**,一个基于“Crystalline”论文(DISC 2021)的Rust库,提供等待自由的内存回收。Kovan在重读工作负载中优于`crossbeam-epoch`(快高达1.4倍),并避免了回收停滞的潜在问题。 除了核心回收机制外,还构建了一个完整的等待自由数据结构生态系统:HashMaps、通道、队列、MVCC和STM,所有这些都经过严格测试并使用TLA+进行形式化验证。这对于需要严格SLA、财务合规性、实时分析和受限内存使用的系统至关重要——特别是固有重读的数据库。Kovan现在已在SpireDB中投入生产使用,并且可在crates.io上获取。

一位一年级学生的数学热情被学区强制使用的i-Ready软件摧毁了。尽管父母是工程师,并且积极在家培养对数学的热爱——甚至到了儿子要求学习微积分的程度——i-Ready却把学习变成了一种令人沮丧、充满泪水的经历。该软件节奏缓慢,重复叙述,界面笨拙,优先考虑*看起来*像在教学,而不是实际练习,浪费了学生的时间并阻止他们进步。 作者发现其他家长也有类似的负面经历,突显了i-Ready对整个学校的有害影响。虽然承认教育软件的潜力,但作者认为i-Ready彻底失败,缺乏适应性,并且优先考虑完成时间而不是真正的学习。 最终,由于i-Ready等原因,这家人退出了学区。这段经历强调了软件选择的重要性,这些选择往往被忽视,但会对孩子的教育产生深远的影响,以及当僵化的结构优先于学生需求时,善意的工具如何容易成为学习的障碍。

这段 JavaScript 代码创建了网页上由特定元素触发的交互式工具提示(气泡)。它解析页面文本内容中的自定义 `[[术语|标题|内容]]` 标记,将其替换为按钮。点击或聚焦这些按钮,将显示一个包含 `标题` 作为标题和 `内容` 作为内容的工具提示。 该代码智能地将工具提示相对于触发元素进行定位,确保其停留在视口内,并通过调暗触发元素分支外部的区域来避免重叠内容。它处理鼠标交互(悬停/点击)和键盘导航(聚焦、Esc 键)来打开和关闭工具提示。 该脚本还适应不同的输入方法,为触摸设备提供“粗略”模式,并包含打开和关闭工具提示的动画。最后,它在窗口大小调整或滚动事件时重新定位工具提示,以保持其可见性和位置。

## 克罗克法则:优先直接沟通 克罗克法则提倡明确允许直接、简洁的沟通——跳过社交礼仪,以高效的方式交换信息。 这是一种相互协议,专注于*说什么*,而不是*如何被接收*,将情绪反应的责任放在接收者身上。 这意味着直接陈述问题(“这种方法是错误的,原因如下”)而不是将关键点埋没在客套和道歉的层层之下(“希望你一切都好,我有一些想法……”)。 不鼓励先发制人的道歉和冗长的背景解释; 专注于*事实*——发生了什么,而不是*为什么*某人对此感到难过。 直接性不是关于残忍,而是尊重每个人的时间并建立信任。 过度的礼貌可能表明缺乏安全感,训练同事浏览信息,并最终阻碍问题解决。 优先考虑清晰度而非委婉语的团队可以更有效地调试问题,并营造更专业的环境。 最终,优先进行清晰、事实的沟通——如果缓存层速度慢,只需说明即可。

该服务提供防篡改、可验证的“包”,用于计算结果,解决跨领域中的信任和可重复性问题。它允许独立验证输出,*无需*访问底层模型、代码或专用硬件(如GPU)。 主要应用包括:证明机器学习/人工智能模型准确性(ML_BENCH-01),确保制药/生物技术领域的法规合规性(DATA-PIPE-01 - FDA 21 CFR Part 11),促进金融/风险领域的独立模型验证(Basel III/IV),以及保证研究与数字孪生/有限元模拟的可重复性(SYSID-01, DT-FEM-01)。 验证速度快——通常在标准笔记本电脑上60秒内完成——并侧重于根据预定义标准(例如,准确性、相对误差)验证输出。 此外,也接受自定义声明,为验证几乎任何计算结果提供解决方案。

## 使用 OpenTelemetry 进行 Rust 可观测性 Rust 越来越多地被用于高性能系统,但即使具有其可靠性,应用程序仍然需要可观测性来诊断超出语言保证的问题——例如业务逻辑中的错误或运行时错误。本文详细介绍了如何使用 OpenTelemetry (OTel) 编 instrument Rust 应用程序以捕获 traces、metrics 和 logs,并使用 SigNoz 等后端进行可视化。 OTel 标准化了遥测数据,避免了供应商锁定。Rust 实现桥接现有的 logging crates(如 `log` 或 `tracing`),而不是要求使用新的 crates,并推荐 `tracing` 用于新应用程序。演示应用程序使用 Tokio 构建,并使用 `tracing` 和 hyper 作为其 web 服务器。 由于 Rust 的编译特性,instrumentation 并不像在 Python 中那样直接,需要手动实现。该示例展示了与 Python 客户端的 trace context 传播,演示了 OTel 如何链接跨服务的分布式 traces。 关键 metrics,如活动请求和请求持续时间也被捕获。 使用 SigNoz,开发人员可以可视化这些数据,识别性能峰值(例如外部 API 调用中的延迟增加),并深入了解应用程序行为。最终,OTel 为复杂的 Rust 应用程序提供了至关重要的可观测性,从而能够主动解决问题并优化性能。

## 海地无人机袭击:人权危机

人权观察(HRW)的一份新报告详细描述了2025年3月至2026年1月期间,海地安全部队和私人军事承包商维克图斯全球(Vectus Global,由埃里克·普林斯创立)在海地实施无人机袭击的令人不安的模式。这些袭击导致至少1243人死亡,包括17名儿童,另有738人受伤——其中许多人与犯罪团伙没有任何明显联系。

这些袭击利用装备爆炸物的无人机在人口稠密地区进行,引发了对法外处决的担忧。HRW的调查显示,平民死亡人数很高,一些行动导致数十人死亡,包括一起特别悲惨的事件,九名儿童丧生。尽管投资了5200万美元,但无人机行动并未明显削弱帮派领导,居民报告称,恐惧感增加而非安全感。

HRW批评了围绕这些行动缺乏透明度、对平民伤亡缺乏问责制以及可能违反国际人权法的行为。他们敦促海地当局调查涉嫌非法杀戮,明确指挥结构,并确保平民保护。

## 海地无人机袭击:人权危机

人权观察(HRW)的一份新报告详细描述了2025年3月至2026年1月期间,海地安全部队和私人军事承包商维克图斯全球(Vectus Global,由埃里克·普林斯创立)在海地实施无人机袭击的令人不安的模式。这些袭击导致至少1243人死亡,包括17名儿童,另有738人受伤——其中许多人与犯罪团伙没有任何明显联系。

这些袭击利用装备爆炸物的无人机在人口稠密地区进行,引发了对法外处决的担忧。HRW的调查显示,平民死亡人数很高,一些行动导致数十人死亡,包括一起特别悲惨的事件,九名儿童丧生。尽管投资了5200万美元,但无人机行动并未明显削弱帮派领导,居民报告称,恐惧感增加而非安全感。

HRW批评了围绕这些行动缺乏透明度、对平民伤亡缺乏问责制以及可能违反国际人权法的行为。他们敦促海地当局调查涉嫌非法杀戮,明确指挥结构,并确保平民保护。

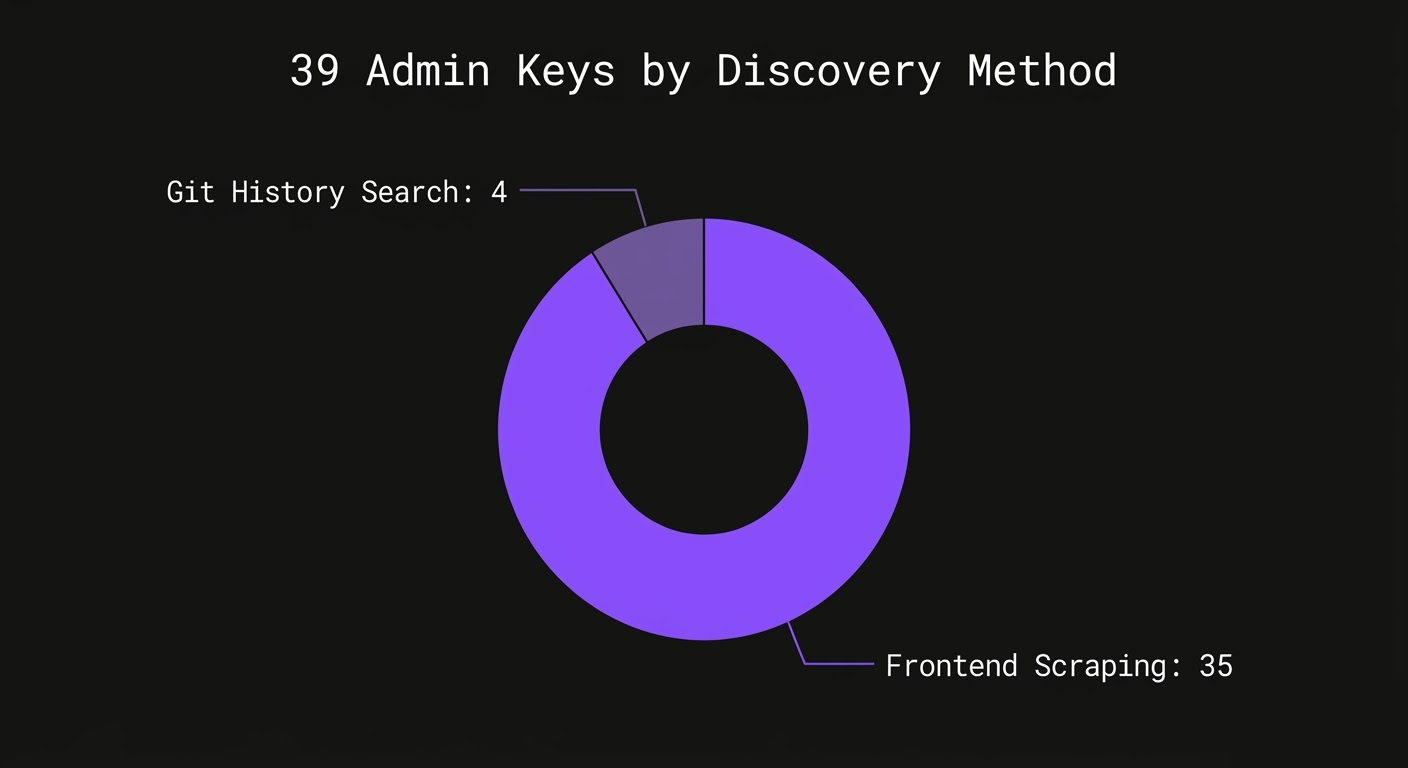

一名安全研究人员在使用DocSearch(一项免费搜索服务)时,在大量开源文档站点中发现了39个暴露的Algolia管理API密钥。这些密钥原本仅用于搜索,却授予了完全控制权——包括修改、删除甚至清除整个搜索索引的能力,从而带来了恶意链接注入和完全搜索中断等风险。

该研究人员通过对超过15,000个站点的前端抓取、GitHub代码搜索以及已提交代码历史的分析,发现了这些密钥。值得注意的是,35个密钥*仅*通过抓取已部署的前端代码发现。受影响的项目包括Home Assistant、KEDA和vcluster等知名项目。

一些项目,如SUSE/Rancher,已经迅速解决了这个问题,而另一些项目,包括Home Assistant,尚未撤销受损的密钥。Algolia已被直接通知,但尚未回应。根本原因在于项目在前端DocSearch配置中无意使用了管理密钥,尽管Algolia已经发布了警告。该研究人员强调,可能存在更多暴露的密钥,并敦促项目验证他们是否在使用仅搜索的API密钥。

一名安全研究人员在使用DocSearch(一项免费搜索服务)时,在大量开源文档站点中发现了39个暴露的Algolia管理API密钥。这些密钥原本仅用于搜索,却授予了完全控制权——包括修改、删除甚至清除整个搜索索引的能力,从而带来了恶意链接注入和完全搜索中断等风险。

该研究人员通过对超过15,000个站点的前端抓取、GitHub代码搜索以及已提交代码历史的分析,发现了这些密钥。值得注意的是,35个密钥*仅*通过抓取已部署的前端代码发现。受影响的项目包括Home Assistant、KEDA和vcluster等知名项目。

一些项目,如SUSE/Rancher,已经迅速解决了这个问题,而另一些项目,包括Home Assistant,尚未撤销受损的密钥。Algolia已被直接通知,但尚未回应。根本原因在于项目在前端DocSearch配置中无意使用了管理密钥,尽管Algolia已经发布了警告。该研究人员强调,可能存在更多暴露的密钥,并敦促项目验证他们是否在使用仅搜索的API密钥。