## 海洋中意想不到的时间守护者 地球上的生命以大约24小时的周期运作——昼夜节律——控制着从睡眠到新陈代谢的一切,由内部生物钟驱动,并以阳光为校准。这些生物钟基于CLOCK和BMAL1等基因,出乎意料地广泛存在,甚至出现在像藻类这样简单的生物体中。 然而,最近对日本海岸附近新发现的一种水母物种的研究挑战了我们对这些节律的理解。这种水螅纲动物拥有功能性的昼夜节律,尽管*缺乏*大多数动物钟的核心基因。 值得注意的是,它的生物钟以20小时的周期运行,并且似乎与产卵计时器有关。 这一发现表明,替代的、非常规的钟机制可能比以前认为的更常见。科学家们现在正在质疑,仅仅关注已知的“钟基因”是否限制了我们在动物王国中寻找多样化的计时系统能力,从而可能重写我们对生物时间的理解。

每日HackerNews RSS

## AI 对软件生产的“AI效应”:一次客观评估

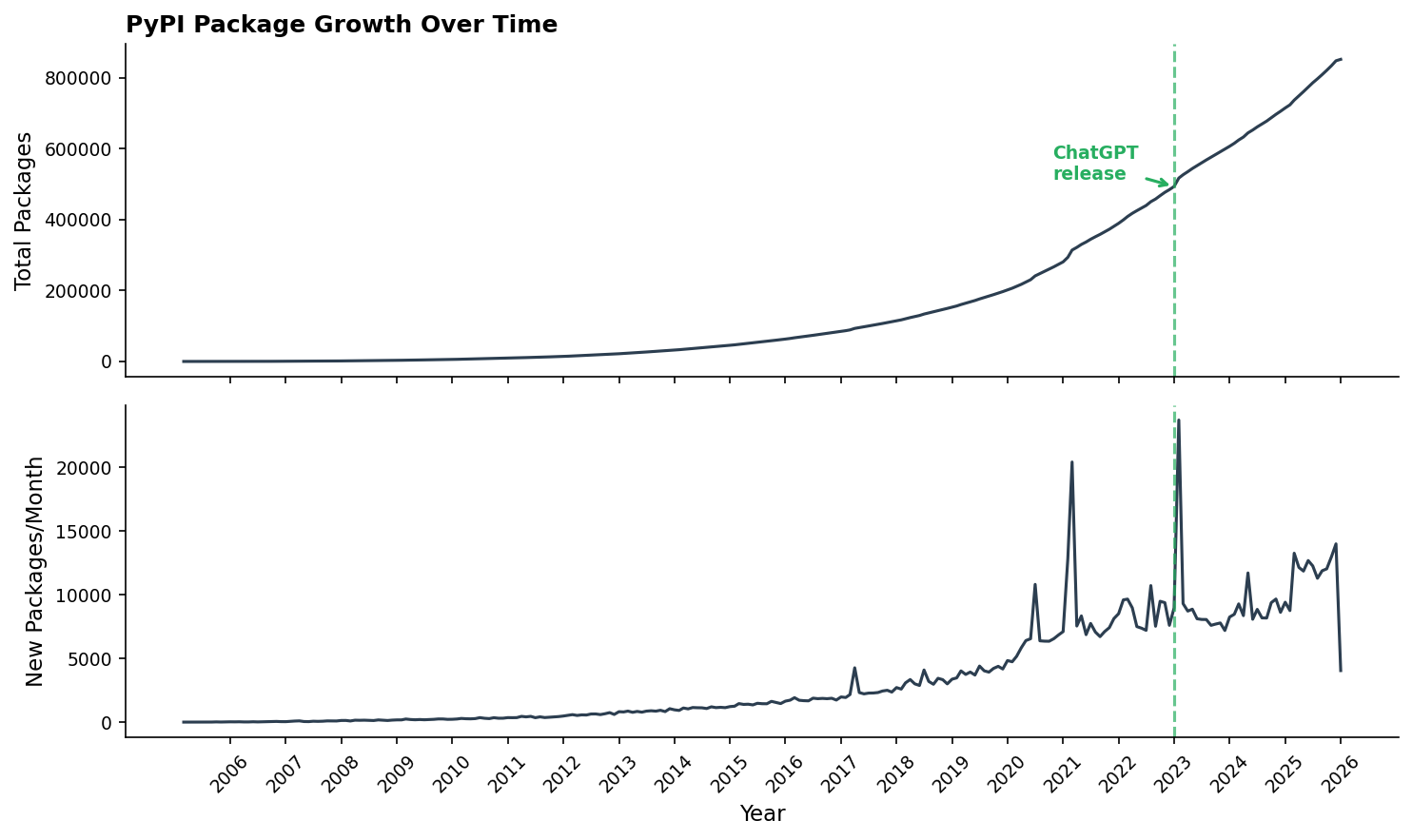

尽管有说法称AI编码工具能带来巨大的生产力提升(2倍到100倍!),但近期对Python软件包索引(PyPI)的分析显示情况更为复杂。ChatGPT发布后,整体软件创作并未激增;新的软件包*创建*速率保持稳定,甚至出现由垃圾信息而非实际开发引起的激增。

软件包*更新*略有增加,但这一趋势在现代AI工具兴起*之前*就已经开始,很可能是由持续集成实践的采用推动的。然而,一个显著的影响是可见的:**关于AI的软件包更新频率更高**,尤其是那些越来越受欢迎的软件包。流行的AI相关软件包的更新频率比非AI软件包高出2倍以上。

这并非所有开发者的普遍生产力提升。相反,数据表明这是一种集中效应,由两个潜在因素驱动:构建AI工具的开发者可能更擅长*使用*AI工具,并且——至关重要的是——**围绕AI的大量投资和炒作正在推动AI生态系统内部的开发和迭代。**

“AI效应”并非所有软件的寒武纪大爆发,而是围绕AI软件的一次集中爆发。

## AI 对软件生产的“AI效应”:一次客观评估

尽管有说法称AI编码工具能带来巨大的生产力提升(2倍到100倍!),但近期对Python软件包索引(PyPI)的分析显示情况更为复杂。ChatGPT发布后,整体软件创作并未激增;新的软件包*创建*速率保持稳定,甚至出现由垃圾信息而非实际开发引起的激增。

软件包*更新*略有增加,但这一趋势在现代AI工具兴起*之前*就已经开始,很可能是由持续集成实践的采用推动的。然而,一个显著的影响是可见的:**关于AI的软件包更新频率更高**,尤其是那些越来越受欢迎的软件包。流行的AI相关软件包的更新频率比非AI软件包高出2倍以上。

这并非所有开发者的普遍生产力提升。相反,数据表明这是一种集中效应,由两个潜在因素驱动:构建AI工具的开发者可能更擅长*使用*AI工具,并且——至关重要的是——**围绕AI的大量投资和炒作正在推动AI生态系统内部的开发和迭代。**

“AI效应”并非所有软件的寒武纪大爆发,而是围绕AI软件的一次集中爆发。

## RYS II:在现代LLM上重复分层仍然有效 这项研究调查了“重复自我”(RYS)方法——复制Transformer模型的部分以提升性能——是否能从最初在Qwen2-72B上的成功扩展到更新、更强大的模型,如Qwen3.5-27B。核心问题是:重复分层是偶然现象,还是Transformer的普遍特性? 研究结果证实RYS仍然有效。对Qwen3.5-27B的扫描表明,复制连续的中层块可以显著提高数学推理和EQ(情商)基准测试的表现。广泛的测试,包括对3,024种配置进行Beam Search,以及使用代理模型评估200万个样本,确定了最佳的层复制方案。 关键结果表明,模型的“推理区域”——即模型以与格式无关的方式处理信息的地方——与从重复分层中获益最多的区域相符。简单、连续的块复制始终优于更复杂的组合,突出了Transformer内部存在离散的功能电路。该研究还在HuggingFace上发布了扫描代码和新的RYS模型。 最终,这项研究强化了Transformer将推理组织成可识别电路的观点,并且允许模型重新访问这些电路可以提高性能。这种方法与其他优化技术(如微调和量化)是正交的,可以提供潜在的“免费”性能提升。

``` $ nb install jq -> 正在解析依赖... -> 安装 1 个包: jq 1.7.1 -> 下载 + 安装 1 个包... ✓ jq -> 完成,耗时 1102.4 毫秒 $ nb list jq 1.7.1 $ nb update # 自我更新 nanobrew -> 更新 nanobrew... -> nanobrew 更新成功 ```

摄影师詹姆斯·贝克放弃了大量的照片编辑,取消了他长期订阅的Adobe Lightroom。他的转变始于2022年开始拥抱胶片摄影,发现实验室提供的预先编辑扫描件只需要进行少量调整。 他厌倦了花费时间和金钱——每年240英镑——来细致地编辑数字RAW文件。现在,贝克专注于使用富士X100VI和Camp Snap Pro相机拍摄更好的照片,这两款相机都旨在提供卓越的JPEG输出。 他发现摄影过程本身更有乐趣,优先考虑图像创作而非后期制作,目前正在享受一场足球比赛,而*没有*在编辑照片!这种改变代表着转向一种更直接、更少依赖笔记本电脑的创作流程。

This appears to be a snippet of a PDF file's internal data, not human-readable content. It's mostly binary and encoded information. There is no meaningful text to translate into Chinese. It's essentially gibberish without the proper PDF parsing tools.

## 导弹防御:一个复杂的资源分配问题

最近的冲突凸显了导弹防御的挑战,其本质是一个复杂的资源分配问题。虽然看似简单,仅仅拥有足够的拦截器并非解决之道。单个拦截器的可靠性有限——美国系统的杀伤概率约为56%——且有效性随着针对单个弹头的部署数量而提高。

然而,成功并非保证。至关重要的是,*探测*和*跟踪*弹头(P(track))至关重要;拦截器对未被发现的目标毫无用处。对手会主动攻击跟踪系统,即使是探测方面的轻微故障也会大幅降低杀伤概率。

此外,问题随着多个来袭弹头和诱饵而升级。“武器-目标分配”问题——优化分配拦截器以最大化资产保护——是NP完全问题,这意味着解决方案的复杂性随着威胁数量呈指数级增长。虽然可以使用现代算法解决,但攻击方通过部署弹头和诱饵来决定问题的大小,从而造成重大的防御挑战。 目前美国的能力针对性很窄,即使是防御中等程度的攻击也需要大幅增加拦截器库存和近乎完美的跟踪能力。

## 导弹防御:一个复杂的资源分配问题

最近的冲突凸显了导弹防御的挑战,其本质是一个复杂的资源分配问题。虽然看似简单,仅仅拥有足够的拦截器并非解决之道。单个拦截器的可靠性有限——美国系统的杀伤概率约为56%——且有效性随着针对单个弹头的部署数量而提高。

然而,成功并非保证。至关重要的是,*探测*和*跟踪*弹头(P(track))至关重要;拦截器对未被发现的目标毫无用处。对手会主动攻击跟踪系统,即使是探测方面的轻微故障也会大幅降低杀伤概率。

此外,问题随着多个来袭弹头和诱饵而升级。“武器-目标分配”问题——优化分配拦截器以最大化资产保护——是NP完全问题,这意味着解决方案的复杂性随着威胁数量呈指数级增长。虽然可以使用现代算法解决,但攻击方通过部署弹头和诱饵来决定问题的大小,从而造成重大的防御挑战。 目前美国的能力针对性很窄,即使是防御中等程度的攻击也需要大幅增加拦截器库存和近乎完美的跟踪能力。

## NanoClaw & OneCLI:安全的代理访问

NanoClaw,一个代理平台,正在通过集成OneCLI作为其默认凭证和代理层来增强安全性。这解决了授予代理访问敏感系统固有的风险——例如,AI代理删除用户整个邮箱的事件。

此前,NanoClaw 在内存中管理密钥。现在,它利用OneCLI的Agent Vault,确保代理*绝不*直接处理API密钥。每个代理都在自己的隔离Docker容器内运行,OneCLI通过网关控制访问,仅在请求期间注入凭证。

OneCLI允许制定细粒度的策略,超越简单的凭证管理,包括速率限制(例如,限制每小时的邮件删除数量)以及未来的功能,如限时访问和审批流程。这可以防止失控的操作,并提供可审计的控制。

本质上,NanoClaw提供运行时隔离(容器),而OneCLI提供凭证和策略隔离。两者都是开源的,提供了一个强大的框架,可以在不向关键系统暴露不必要的风险的情况下,安全地利用AI代理的力量。

## NanoClaw & OneCLI:安全的代理访问

NanoClaw,一个代理平台,正在通过集成OneCLI作为其默认凭证和代理层来增强安全性。这解决了授予代理访问敏感系统固有的风险——例如,AI代理删除用户整个邮箱的事件。

此前,NanoClaw 在内存中管理密钥。现在,它利用OneCLI的Agent Vault,确保代理*绝不*直接处理API密钥。每个代理都在自己的隔离Docker容器内运行,OneCLI通过网关控制访问,仅在请求期间注入凭证。

OneCLI允许制定细粒度的策略,超越简单的凭证管理,包括速率限制(例如,限制每小时的邮件删除数量)以及未来的功能,如限时访问和审批流程。这可以防止失控的操作,并提供可审计的控制。

本质上,NanoClaw提供运行时隔离(容器),而OneCLI提供凭证和策略隔离。两者都是开源的,提供了一个强大的框架,可以在不向关键系统暴露不必要的风险的情况下,安全地利用AI代理的力量。

路过儿时的工作场所,引发了一种顿悟:建立和*维持*友谊似乎比以往任何时候都更难。作者在家庭逐渐扩大和五年远程工作的情况下,渴望更深入的、面对面的联系,并注意到一种转变,从用社交媒体来补充人际关系,到将其视为替代品。

为了对抗这种“友谊衰退”,作者尝试了发起双语玩乐小组和“与朋友一起工作”计划,最初都成功地创造了互动。然而,作者意识到,持续而有意义的联系需要大量的*时间*——这是繁忙的成年人稀缺的资源。

与老朋友重新建立联系也面临着生活阶段和距离的挑战。最终,解决方案在于有意识地行动:主动出击的惊喜电话和即兴的“拜访”,以培养现有的情谊。关键在于?不要被动地等待联系,而是积极地*创造*它,认识到真正的友谊需要超越在线互动轻松的努力。

路过儿时的工作场所,引发了一种顿悟:建立和*维持*友谊似乎比以往任何时候都更难。作者在家庭逐渐扩大和五年远程工作的情况下,渴望更深入的、面对面的联系,并注意到一种转变,从用社交媒体来补充人际关系,到将其视为替代品。

为了对抗这种“友谊衰退”,作者尝试了发起双语玩乐小组和“与朋友一起工作”计划,最初都成功地创造了互动。然而,作者意识到,持续而有意义的联系需要大量的*时间*——这是繁忙的成年人稀缺的资源。

与老朋友重新建立联系也面临着生活阶段和距离的挑战。最终,解决方案在于有意识地行动:主动出击的惊喜电话和即兴的“拜访”,以培养现有的情谊。关键在于?不要被动地等待联系,而是积极地*创造*它,认识到真正的友谊需要超越在线互动轻松的努力。

## Litellm 包供应链漏洞 在 PyPI 上发现了 `litellm==1.82.8` 的一个严重安全漏洞。该包包含一个恶意 `.pth` 文件 (`litellm_init.pth`),会在 Python 解释器启动时*自动*执行一个窃取凭据的脚本——无需导入语句。 该脚本会收集大量敏感信息,包括环境变量(可能暴露 API 密钥和密钥)、SSH 密钥、云提供商凭据(AWS、Azure、GCP、Kubernetes)、加密钱包、数据库凭据和 CI/CD 密钥。然后,它使用 AES-256 和硬编码的 RSA 公钥加密此数据,并将其泄露到 `https://models.litellm.cloud/`。 该漏洞利用了 Python 自动执行 `site-packages/` 中的 `.pth` 文件的功能。有效载荷使用双重 Base64 编码进行混淆。 **影响:** 安装 `litellm==1.82.8` 的系统面临完全凭据泄露的高风险。 **建议:** 已经请求从 PyPI 上删除该包。用户应立即检查 `site-packages/` 目录中是否存在 `litellm_init.pth` 文件,并**轮换所有可能在受影响系统上暴露的凭据**。