## 代理内核:简单、有状态的 AI 代理 代理内核提供了一种非常简单的方式来构建持久的 AI 代理,只需三个 markdown 文件和一个 Git 仓库,无需复杂的框架或数据库。它适用于流行的 AI 编码代理,如 OpenCode、Claude 和 Codex。 流程很简单:克隆仓库,选择你的代理(例如 `opencode`),并定义其身份。然后,代理通过两个关键目录管理其自身的记忆:`knowledge/` 用于当前事实(状态),`notes/` 用于会话日志(叙述)。 该系统利用现有的代理指令文件(如 `AGENTS.md`)来教导代理*如何*记忆,从而在会话之间创建有状态的体验。每个代理都生活在自己的仓库中,允许存在多个独立的代理——一个“家庭实验室代理”、一个“投资代理”等——所有都在相同的核心系统上运行。该项目是开源的(MIT 许可证),并且可在 GitHub 上轻松获取。

每日HackerNews RSS

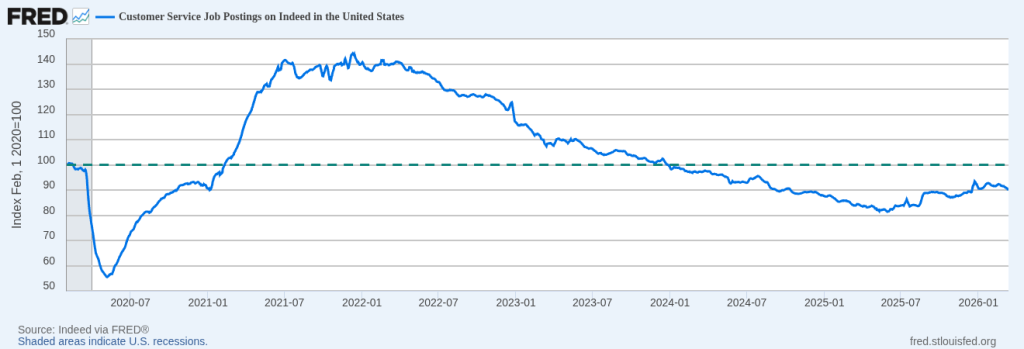

尽管人工智能取得快速进展——据一些估计,仅在两年内就从高中水平发展到大学水平——但预测中客户支持工作岗位的消失并未发生。事实上,该行业的招聘正在反弹。

核心问题不在于自动化*大多数*任务(当前人工智能可以轻松处理),而在于剩余的、不可预测的“无法判定”的情况。这些情况只占问题的一小部分,但却消耗了不成比例的时间和资源——通常需要创造性的、“跳出框架”的思维,而这是当前人工智能所缺乏的。

即使是90%效率的自动化项目,也会因为剩余10%的复杂性而被放弃。这凸显了一个更广泛的趋势:许多白领工作是“半可判定”的,依赖经验快速处理常见情况,但经常会遇到罕见且代价高昂的问题,需要人类的智慧。人工智能擅长处理80%,但在关键的20%上却苦于挣扎,这使得完全取代比最初的炒作更具挑战性。

尽管人工智能取得快速进展——据一些估计,仅在两年内就从高中水平发展到大学水平——但预测中客户支持工作岗位的消失并未发生。事实上,该行业的招聘正在反弹。

核心问题不在于自动化*大多数*任务(当前人工智能可以轻松处理),而在于剩余的、不可预测的“无法判定”的情况。这些情况只占问题的一小部分,但却消耗了不成比例的时间和资源——通常需要创造性的、“跳出框架”的思维,而这是当前人工智能所缺乏的。

即使是90%效率的自动化项目,也会因为剩余10%的复杂性而被放弃。这凸显了一个更广泛的趋势:许多白领工作是“半可判定”的,依赖经验快速处理常见情况,但经常会遇到罕见且代价高昂的问题,需要人类的智慧。人工智能擅长处理80%,但在关键的20%上却苦于挣扎,这使得完全取代比最初的炒作更具挑战性。

该网站正在使用安全服务来保护自身免受在线攻击。您刚才的操作触发了安全解决方案。 提交特定词语或短语、SQL命令或格式错误的数据等行为可能会触发此阻止。

基因组重排 基因组重排分析 (Hannenhalli-Pevzner框架) 游戏理论 游戏理论 × 易经映射 四种思维 莱布尼茨、冯·诺伊曼、香农、彼图霍夫:二进制 × 卦象结构的独立收敛 耦合系统 个人 vs. 制度悖论引擎 耦合循环 耦合循环动力学 (早期版本) 商朝时间线 商朝600年时间线关联

## POSSE:掌控你的在线内容

POSSE(Publish (on your) Own Site, Syndicate Elsewhere,先发布到自己的网站,再进行分发)是一种专注于**所有权和控制权**的在线发布策略。它优先将内容发布到你自己的网站*首先*,然后将副本或链接分享到像社交媒体这样的平台。这确保了你维护了作品的原始来源,独立于第三方服务。

**为什么选择POSSE?** 它减少了对平台的依赖,确立了明确的所有权,提高了可搜索性(你的网站URL是原始的),并允许利用其他平台的社交特性,同时保留控制权。重要的是,POSSE专注于与*现有*的朋友和受众建立联系,而不是追逐未来的平台采用。

**运作方式:** 通常,POSSE涉及从其他网站分享的副本*链接回*你自己的域名上的原始帖子。存在工具和软件可以自动执行此过程,适用于Twitter、Mastodon和Facebook等平台。

**超越博客:** POSSE是IndieWeb运动的核心原则,使其与简单的博客或仅仅依赖社交平台区分开来。它是一种强大的分发模式,正在获得关注,成为应对碎片化的在线环境并重新掌控你的数字形象的一种方式。

## POSSE:掌控你的在线内容

POSSE(Publish (on your) Own Site, Syndicate Elsewhere,先发布到自己的网站,再进行分发)是一种专注于**所有权和控制权**的在线发布策略。它优先将内容发布到你自己的网站*首先*,然后将副本或链接分享到像社交媒体这样的平台。这确保了你维护了作品的原始来源,独立于第三方服务。

**为什么选择POSSE?** 它减少了对平台的依赖,确立了明确的所有权,提高了可搜索性(你的网站URL是原始的),并允许利用其他平台的社交特性,同时保留控制权。重要的是,POSSE专注于与*现有*的朋友和受众建立联系,而不是追逐未来的平台采用。

**运作方式:** 通常,POSSE涉及从其他网站分享的副本*链接回*你自己的域名上的原始帖子。存在工具和软件可以自动执行此过程,适用于Twitter、Mastodon和Facebook等平台。

**超越博客:** POSSE是IndieWeb运动的核心原则,使其与简单的博客或仅仅依赖社交平台区分开来。它是一种强大的分发模式,正在获得关注,成为应对碎片化的在线环境并重新掌控你的数字形象的一种方式。

你需要启用 JavaScript 才能运行此应用。

你需要启用 JavaScript 才能运行此应用。

## 拉瓜迪亚机场因碰撞短暂关闭

纽约拉瓜迪亚机场周日晚间因一架加拿大航空飞机与消防车相撞而受到严重干扰。该消防车当时正在响应机场内一起独立、无关的事件。

从蒙特利尔抵达,机上载有76人的加拿大航空CRJ 900型飞机遭受了严重损坏,特别是机头。初步报告显示有人受伤,但具体程度尚不清楚。

联邦航空管理局发布了停飞令,暂停所有航班,并且极有可能延长。机场的街道和高速公路入口也被关闭,导致大范围延误和交通拥堵。

国家运输安全委员会已启动调查,以确定碰撞原因。紧急服务部门迅速赶到现场,并建议乘客预计航班取消,并使用其他路线。

## 拉瓜迪亚机场因碰撞短暂关闭

纽约拉瓜迪亚机场周日晚间因一架加拿大航空飞机与消防车相撞而受到严重干扰。该消防车当时正在响应机场内一起独立、无关的事件。

从蒙特利尔抵达,机上载有76人的加拿大航空CRJ 900型飞机遭受了严重损坏,特别是机头。初步报告显示有人受伤,但具体程度尚不清楚。

联邦航空管理局发布了停飞令,暂停所有航班,并且极有可能延长。机场的街道和高速公路入口也被关闭,导致大范围延误和交通拥堵。

国家运输安全委员会已启动调查,以确定碰撞原因。紧急服务部门迅速赶到现场,并建议乘客预计航班取消,并使用其他路线。

彭博社 需要帮助?请联系我们 我们检测到您的计算机网络存在异常活动 要继续,请点击下面的框来确认您不是机器人。 为什么会发生这种情况? 请确保您的浏览器支持 JavaScript 和 cookies,并且没有阻止它们加载。 有关更多信息,您可以查看我们的服务条款 和 Cookie 政策。 需要帮助? 如需有关此消息的咨询,请联系 我们的支持团队并提供以下参考ID。 阻止参考ID:dbdb46d6-268e-11f1-b92e-c94ef297996d 通过彭博社订阅,您可以随时掌握最重要的全球市场新闻。 立即订阅

## Postgres 查询取消:安全检查

当你中断一个 Postgres 查询(通常使用 Ctrl-C),一个“CancelRequest”会被发送到服务器。这并非通过现有的、可能已加密的连接进行,而是通过一个使用特殊协议标识符的*新*连接进行。Postgres 使用进程 ID 和在初始连接握手期间交换的密钥来识别此请求。

令人惊讶的是,`psql` 以*明文*发送此 CancelRequest,即使原始查询连接已完全加密。这是一个已知问题,自 Postgres 17 起,底层 `libpq` 库中已有修复方案。然而,`psql` 尚未采用它。

这种明文传输存在安全风险:潜在的拒绝服务 (DoS) 攻击,攻击者可以重放取消请求,以及历史上,对 4 字节密钥进行暴力破解的漏洞(通过协议更新,允许使用更大的密钥已解决)。

像 Elephantshark 这样的 Postgres 网络流量监控工具突出了这些问题。虽然 Elephantshark 现在可以处理取消请求,但 `psql` 更新之前,未加密取消的根本问题仍然存在。建议使用 Postgres 18 和最新的协议版本,使用 VPN,或在修复方案实施之前避免在 `psql` 中使用 Ctrl-C。

## Postgres 查询取消:安全检查

当你中断一个 Postgres 查询(通常使用 Ctrl-C),一个“CancelRequest”会被发送到服务器。这并非通过现有的、可能已加密的连接进行,而是通过一个使用特殊协议标识符的*新*连接进行。Postgres 使用进程 ID 和在初始连接握手期间交换的密钥来识别此请求。

令人惊讶的是,`psql` 以*明文*发送此 CancelRequest,即使原始查询连接已完全加密。这是一个已知问题,自 Postgres 17 起,底层 `libpq` 库中已有修复方案。然而,`psql` 尚未采用它。

这种明文传输存在安全风险:潜在的拒绝服务 (DoS) 攻击,攻击者可以重放取消请求,以及历史上,对 4 字节密钥进行暴力破解的漏洞(通过协议更新,允许使用更大的密钥已解决)。

像 Elephantshark 这样的 Postgres 网络流量监控工具突出了这些问题。虽然 Elephantshark 现在可以处理取消请求,但 `psql` 更新之前,未加密取消的根本问题仍然存在。建议使用 Postgres 18 和最新的协议版本,使用 VPN,或在修复方案实施之前避免在 `psql` 中使用 Ctrl-C。

请启用 JavaScript 并禁用任何广告拦截器。