艾伦·图灵比通常认为的更早开创了计算机音乐生成。虽然1957年贝尔实验室和1950年悉尼经常被认为是开端,但图灵的曼彻斯特计算机早在1948年就开始产生可听见的音符。 图灵使用一个扬声器(“鸣笛器”),通过特定指令激活,发现重复该指令会产生音调。改变重复模式可以生成不同的音符——C6、C5和F4是他识别出的音符之一。然而,图灵的重点不在于作曲;他利用这些音调作为计算机进程的听觉反馈,指示诸如作业完成或错误等事件。 受到图灵的工作和他的《程序员手册》的启发,一位熟练的钢琴家和未来的计算机科学家克里斯托弗·斯特拉奇,创作了当时尝试过的最长的程序。在图灵的允许下,斯特拉奇独自使用曼彻斯特计算机一夜,旨在编写一首完整的音乐作品,这标志着实现计算机音乐潜力的重要一步。

每日HackerNews RSS

## rustunnel:Rust 的安全隧道 - 摘要

rustunnel 是一个可自托管或云托管(edge.rustunnel.com:4040)的安全隧道服务器,使用 Rust 构建,可实现对本地服务的安全访问。它使用带有 TLS 的加密 WebSocket 连接,支持 HTTP/TCP 代理,实时仪表盘,Prometheus 指标和审计日志。

**主要特性:**

* **易于设置:** 使用身份验证令牌(通过 GitHub Issue 请求)即可快速启动托管服务器。本地开发通过设置向导和示例配置简化。

* **多功能隧道:** 支持 HTTP(具有自定义子域名)和 TCP 隧道。

* **监控与管理:** 包括仪表盘、Prometheus 指标和 REST API,用于程序化控制。

* **AI 代理集成:** 具有模型上下文协议 (MCP) 服务器,可与 Claude 和 GPT-4o 等 AI 代理无缝集成。

* **部署选项:** 提供 Docker 镜像,用于本地开发和生产部署(支持 systemd)。

**要求:** Rust 1.76+,pkg-config,以及可选的 Node.js 用于仪表盘重建。

**访问托管服务:** 需要通过打开 GitHub issue 获取的身份验证令牌。该项目正在积极开发中,具有公开路线图并欢迎贡献。

## DarkSword:广泛的iPhone黑客威胁浮现 一种新发现的iPhone黑客技术,名为DarkSword,对仍运行较旧iOS版本(特别是iOS 18,影响约25%的iPhone)的数百万用户构成重大风险。来自Google、iVerify和Lookout的研究人员透露,DarkSword通过受感染的网站传播,悄无声息地窃取敏感数据,如密码、消息、照片,甚至加密货币钱包凭据。 与传统的间谍软件不同,DarkSword以“无文件”方式运行,劫持合法的iPhone进程以避免检测。令人担忧的是,完整的DarkSword代码——包括文档——被不小心暴露在被入侵的乌克兰网站上,可能允许任何黑客复制攻击。 虽然与俄罗斯国家资助的间谍组织(也使用更高级的工具包Coruna)有关联,但其易用性表明威胁范围更广,超出了定向间谍活动,可能扩展到广泛的网络犯罪。苹果尚未发表评论,导致大量iPhone用户在更新到最新iOS版本之前仍处于易受攻击状态。

## FedRAMP 的缺陷:云安全妥协

ProPublica 的调查揭示了微软“GCC High”云服务存在严重的安全性问题,尽管该服务已被授权用于敏感的美国政府数据,但多年来一直存在已记录的漏洞。为确保云安全而设立的联邦风险和授权管理计划 (FedRAMP) 即使在内部审查发现对其安全态势“缺乏信心”的情况下,也批准了 GCC High,原因是文档不完整且加密问题未解决。

这一过程充斥着利益冲突:评估云技术的第三方公司由他们评估的公司付费。这与 FedRAMP 资源和人员的减少相结合,导致一个优先考虑速度而非彻底性的系统。尽管有警告——包括在影响多个机构的重大安全漏洞之后——GCC High 仍被广泛采用,包括在司法部和能源部内部。

主要问题包括微软无法清楚地展示数据保护措施,以及 FedRAMP 最终授权 *是因为* 该产品已经在使用,从而有效地将部署置于安全之上。该调查强调了从真正的安全评估转向“安全秀”,引发了人们对关键政府数据易受攻击以及 FedRAMP 在快速变化的网络威胁形势下的有效性的担忧。最近司法部对科技承包商的审查凸显了人们对这些风险的日益认识。

## FedRAMP 的缺陷:云安全妥协

ProPublica 的调查揭示了微软“GCC High”云服务存在严重的安全性问题,尽管该服务已被授权用于敏感的美国政府数据,但多年来一直存在已记录的漏洞。为确保云安全而设立的联邦风险和授权管理计划 (FedRAMP) 即使在内部审查发现对其安全态势“缺乏信心”的情况下,也批准了 GCC High,原因是文档不完整且加密问题未解决。

这一过程充斥着利益冲突:评估云技术的第三方公司由他们评估的公司付费。这与 FedRAMP 资源和人员的减少相结合,导致一个优先考虑速度而非彻底性的系统。尽管有警告——包括在影响多个机构的重大安全漏洞之后——GCC High 仍被广泛采用,包括在司法部和能源部内部。

主要问题包括微软无法清楚地展示数据保护措施,以及 FedRAMP 最终授权 *是因为* 该产品已经在使用,从而有效地将部署置于安全之上。该调查强调了从真正的安全评估转向“安全秀”,引发了人们对关键政府数据易受攻击以及 FedRAMP 在快速变化的网络威胁形势下的有效性的担忧。最近司法部对科技承包商的审查凸显了人们对这些风险的日益认识。

在胡夫金字塔内部发现了一条新的9米长的走廊,已经封闭了4500年。这一发现并非通过挖掘获得,而是使用了**μ射线成像法**——一种追踪宇宙射线μ子的技术,以创建密度图,揭示隐藏的空间。然后通过超声波、雷达和微型内窥镜进行了确认。 这条走廊位于主入口上方,似乎是一个经过精心建造的空间,而不仅仅是空洞。专家认为它可能具有**工程目的**,可能用于重新分配金字塔巨大的重量,类似于其他卸荷室。 这一发现基于之前利用μ射线成像法在2017年识别出大画廊上方的一个大型空洞的工作。它突出了粒子物理学在考古学中的力量,使研究人员能够在不损坏结构的情况下“看到”内部。虽然这条走廊并未完全揭示金字塔的内部结构,但它强化了胡夫金字塔是一个结构极其复杂的想法,其隐藏的复杂性仍在今天不断被发现。

主页 研究 切换导航 DOMAINTOOLS 个人资料 批量Whois解析WhoisIP Whois查询Whois历史域名搜索域名报告截图互联网统计TLDpedia 连接 Iris 调查DNSDB侦察反向Whois反向IP查找反向NS查找反向IP Whois托管历史每日更改IP Explorer我的IP地址DNS工具 监控 Iris 检测IP监控品牌监控注册人监控名称服务器监控 支持 技术文档 Whois查询 Whois 登录 0 注册 验证需要请通过解决提供的验证码来帮助我们确认您是人类。 提交 解决提供的验证码并点击提交以继续。 网站地图 博客 条款 隐私 联系我们 加州隐私通知 请勿出售我的个人信息 © 2026 DomainTools

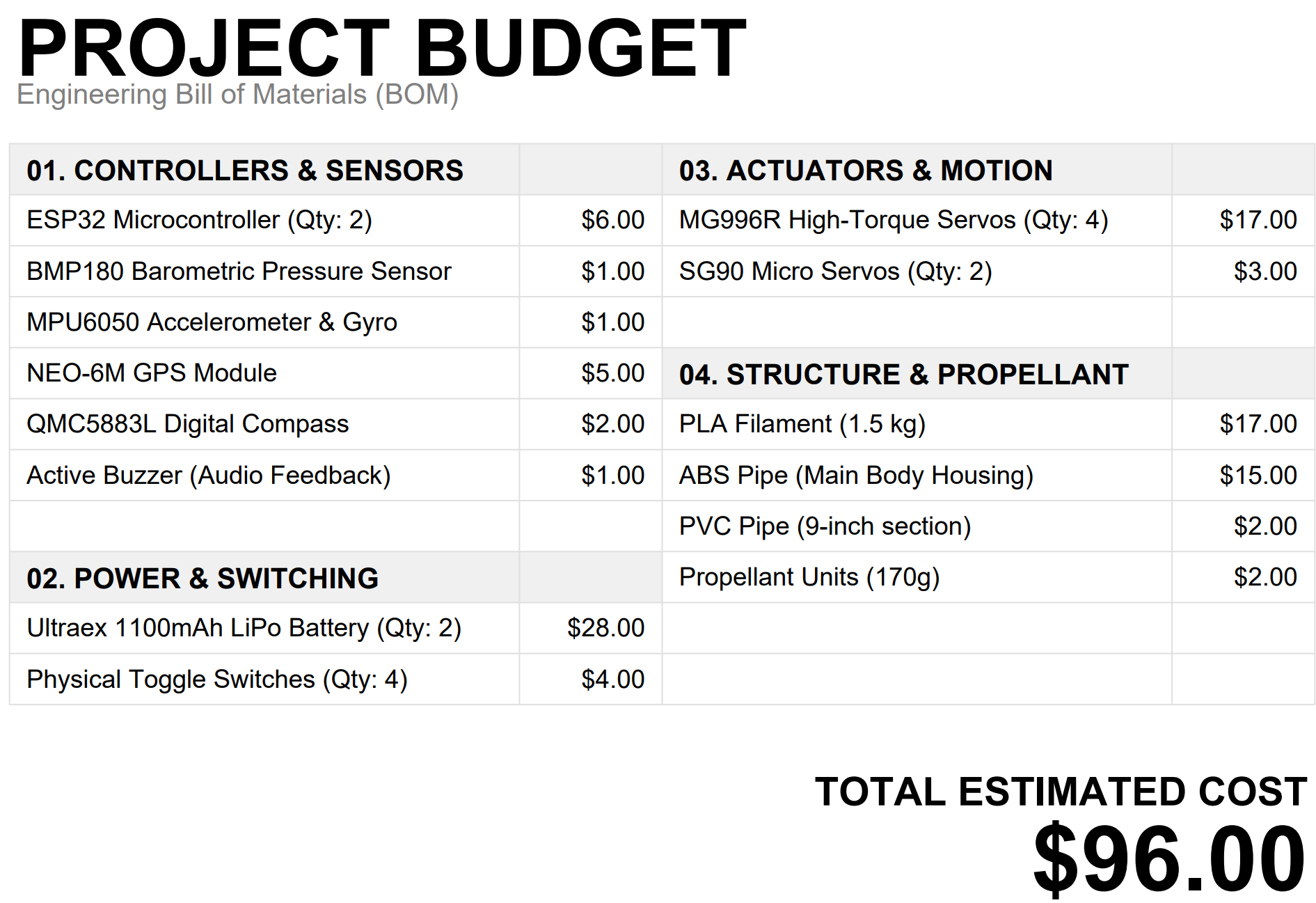

一位科技爱好者成功设计并3D打印了一个可用的、制导导弹系统——便携式防空导弹系统(MANPADS),成本仅为96美元。 Alisher Khojayev 在YouTube视频中详细介绍了该系统,它使用了容易获得的微处理器、传感器和五金店组件,大部分零件都是3D打印的。

该系统通过发射器和控制计算机之间的Wi-Fi连接运行,执行弹道计算以使用可移动的鸭翼引导导弹。它甚至包括一个可选的摄像头/GPS跟踪节点。虽然是一个原型,但这项创造物比斯汀格导弹等军用级别的同类产品便宜得多——大约便宜5000倍,后者价格高达48万美元以上。

这项发展凸显了3D打印日益增长的能力以及个人创造复杂技术的潜力,这呼应了即兴武器和无人机战争中看到的趋势。所有项目文件和文档均公开可用,但Tom's Hardware等出版物强烈建议不要复制这种武器系统。

一位科技爱好者成功设计并3D打印了一个可用的、制导导弹系统——便携式防空导弹系统(MANPADS),成本仅为96美元。 Alisher Khojayev 在YouTube视频中详细介绍了该系统,它使用了容易获得的微处理器、传感器和五金店组件,大部分零件都是3D打印的。

该系统通过发射器和控制计算机之间的Wi-Fi连接运行,执行弹道计算以使用可移动的鸭翼引导导弹。它甚至包括一个可选的摄像头/GPS跟踪节点。虽然是一个原型,但这项创造物比斯汀格导弹等军用级别的同类产品便宜得多——大约便宜5000倍,后者价格高达48万美元以上。

这项发展凸显了3D打印日益增长的能力以及个人创造复杂技术的潜力,这呼应了即兴武器和无人机战争中看到的趋势。所有项目文件和文档均公开可用,但Tom's Hardware等出版物强烈建议不要复制这种武器系统。

请启用 JavaScript 并禁用任何广告拦截器。

## 微积分与数论:概要

库尔特·亨泽尔展示了微积分与数论之间令人惊讶的联系——这两个看似不同的领域。他表明,基于微积分的近似技术可以有力地应用于解决涉及多项式方程整数解的问题,特别是在模算术中。

所举的例子集中在寻找满足方程 *x³ - 17x² + 12x + 16 ≡ 0 (mod 3000)* 的所有整数 *x*。利用中国剩余定理,这被简化为模 8、3 和 125 的单独同余式。虽然模 8 和 3 的求解很简单,但模 125 的求解却具有挑战性。

亨泽尔的关键见解,受牛顿法启发,涉及迭代地完善近似解。如果一个值 *x* 几乎满足同余式,则进行小的调整可以使其更接近真正的解。这是通过应用类似导数的修正来实现的,从而反映了微积分的近似技术。这个过程被称为亨泽尔引理,它允许将模 *p<sup>e</sup>* 的求解简化为模 *p* 的求解。

这项看似特定的技术具有深远的影响,与雄心勃勃的郎兰斯纲领相关联——一个现代研究领域,探索多项式的伽罗瓦群与模算术中解的存在之间的关系。