为了避免陷入“第50个进入市场”却毫无创意的陷阱,作者建议优先考虑那些能够自然形成准入门槛的项目。通过选择天生难度大、耗时长且冷门的事业,你可以显著降低面临竞争的可能性。 这一策略依赖于“递进依赖”原则:一个项目涉及的步骤越多,他人拥有足够的毅力或远见去走完全程的概率就越低。由于大多数人会被复杂性和完成后期阶段所需付出的努力所劝退,那些致力于多步骤、高要求项目的人,反而更有可能成为该领域的先行者。归根结底,如果你的目标是独创性,就应该拥抱那些让别人退缩的阻碍;路径越是艰辛冷门,你第一个抵达终点的机会就越大。

每日HackerNews RSS

请启用 JavaScript 和 cookie 以继续

**Courtside** 是一款基于键盘操作的终端 UI 工具,用户可通过它关注 NBA 比赛、查看详细的技术统计、追踪逐球实况以及查询联盟排名。该应用程序直接从非官方的 NBA JSON 接口获取数据,因此无需任何 API 密钥或账户。

主要功能包括:

* **实时更新:** 进行中的比赛每 15 秒自动刷新一次。

* **历史查询:** 用户可跳转至任意日期查看过往比赛结果。

* **直观导航:** 整个界面均通过键盘快捷键控制,方便浏览比分牌、查看比赛详情及查询排名。

**安装方式:**

您可以通过 Go 安装此工具:

`go install github.com/NolanFogarty/courtside@latest`

或者,您也可以克隆该仓库、构建二进制文件,并将其移动到您的本地路径中。

*注意:由于该应用依赖于未公开的 NBA 接口,其功能可能会受到频率限制或接口变动的影响。*

**Courtside** 是一款基于键盘操作的终端 UI 工具,用户可通过它关注 NBA 比赛、查看详细的技术统计、追踪逐球实况以及查询联盟排名。该应用程序直接从非官方的 NBA JSON 接口获取数据,因此无需任何 API 密钥或账户。

主要功能包括:

* **实时更新:** 进行中的比赛每 15 秒自动刷新一次。

* **历史查询:** 用户可跳转至任意日期查看过往比赛结果。

* **直观导航:** 整个界面均通过键盘快捷键控制,方便浏览比分牌、查看比赛详情及查询排名。

**安装方式:**

您可以通过 Go 安装此工具:

`go install github.com/NolanFogarty/courtside@latest`

或者,您也可以克隆该仓库、构建二进制文件,并将其移动到您的本地路径中。

*注意:由于该应用依赖于未公开的 NBA 接口,其功能可能会受到频率限制或接口变动的影响。*

这篇文章探讨了一个常见问题:尽管证书在 OpenSSL 中验证通过,但在 Go 中却验证失败。作者通过两个几乎完全相同的根 CA 证书进行了演示,这两个证书唯一的区别在于 ASN.1 编码:一个使用 `PrintableString`,另一个使用 `UTF8String`。 虽然 OpenSSL 将这些数据类型视为等效,但 Go 的 `crypto/x509` 包会对 `RawSubject` 和 `RawIssuer` 字段执行严格的逐字节比较。由于叶子证书是使用 `UTF8String` 标识符颁发的,因此在证书链构建过程中,它无法与 `PrintableString` 版本的 CA 证书匹配。 作者指出,这种“故障关闭”(fail-closed)的行为在 Go 社区中一直存在争议。为了避免意外中断(如果证书生成工具随时间改变了默认编码,就可能发生这种情况),开发者应确保证书编码实践的一致性。核心结论是:即便证书内容在肉眼或更宽松的工具看来完全一致,ASN.1 类型的二进制差异也可能导致验证失败。

该网站目前受到流量限制。由于网站所有者已达到其套餐限额,您暂时无法访问此网站。请稍后流量下降时再试。如果您是该网站的所有者,请前往 Cloudflare Workers 控制面板升级您的套餐,以防止此类情况再次发生。了解有关此问题的更多信息 →

所提供的文本并非可读文档,而是 **PDF 文件**的原始二进制源代码。 其内容由技术结构元素组成,例如对象定义(`1 0 obj`、`3 0 obj`)、交叉引用元数据以及压缩数据流(由 `stream` 和 `endstream` 标签标记)。这些数据流包含布局或文本等编码信息,由于使用了 DEFLATE 算法压缩,因此显示为乱码(例如 `xœ• ½JÃ`)。 总之,这是 PDF 文件的底层计算机表示形式。它在当前格式下不包含人类可读的文本或信息,需要使用 PDF 阅读器软件才能解析并显示实际内容。

此页面需要 JavaScript。请在浏览器中开启 JavaScript 并刷新页面以查看内容。

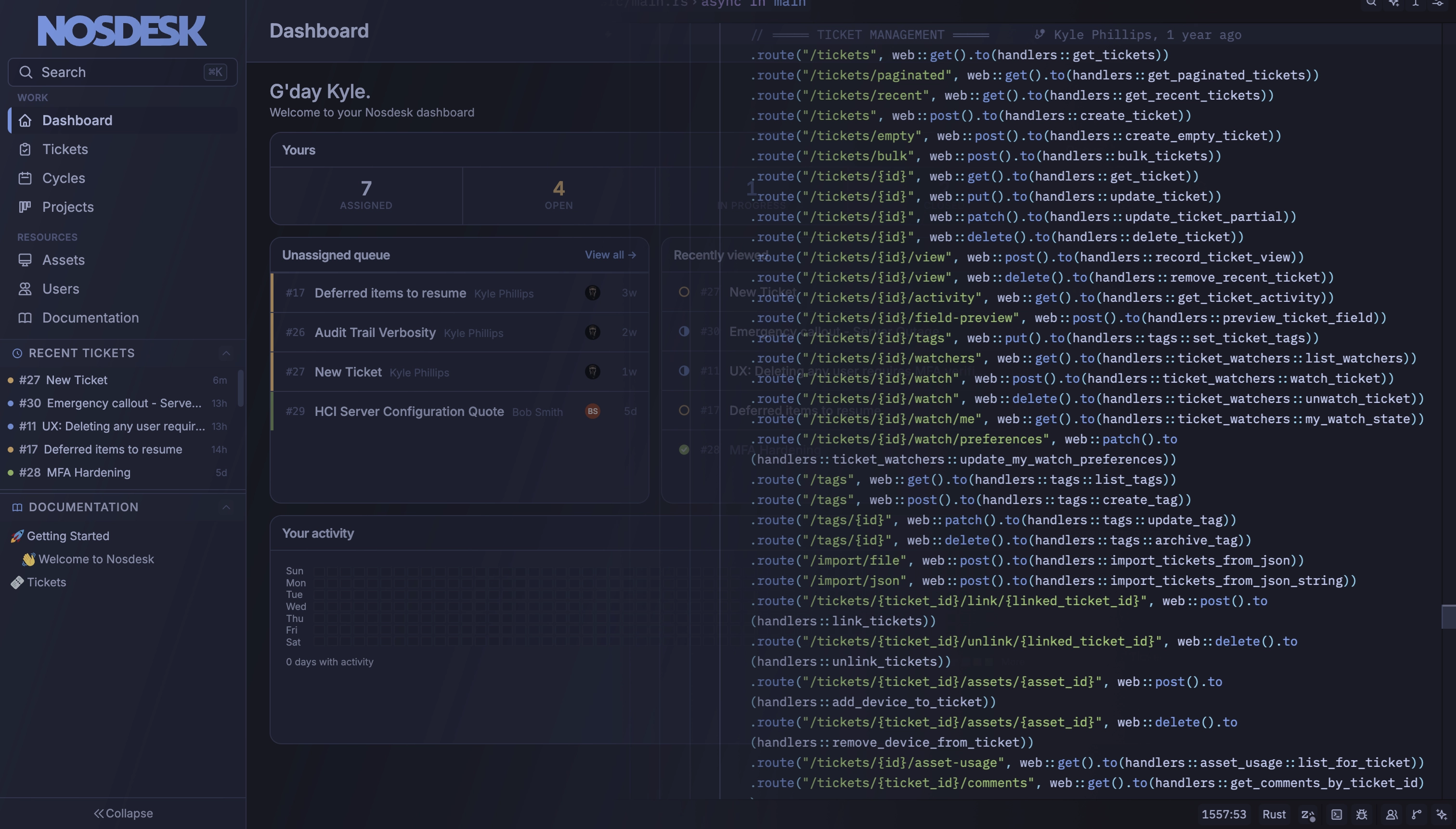

这份摘要详细介绍了 **Nosdesk** 的架构,这是一个历时一年、由 12 万行 Rust 代码构建的后端系统。该系统通过三大核心习惯优先保证稳定性和长期可维护性:将错误纳入类型系统、解耦纯逻辑与 I/O 操作,以及将注释重点放在设计决策的“原因”上。

**关键架构特性:**

* **数据流水线:** 系统将数据视为带有内置背压(mpsc 通道)的流,以防止负载过高时出现内存峰值。

* **同步引擎:** Postgres 中的单一追加日志处理所有事件,确保 HTTP 增量同步、实时推送和审计追踪的一致性。

* **韧性:** 技术栈利用“恐慌边界”(`catch_unwind`)来隔离外部库,使用断路器确保邮件投递的稳健性,并采用确定性标识符防止 CRDT 分歧。

* **安全性:** 通过自动执行行级安全(Row-Level Security)的自定义数据库提取器强制实现多租户隔离;出站请求则由自定义 DNS 解析器保护,以防止 SSRF 攻击。

通过利用 Rust 严格的编译器,作者构建了一个自纠正系统,使得并发问题或安全配置错误等常见的故障模式在设计上即不可行,从而确保后端系统能够承受显著的生产压力。

这份摘要详细介绍了 **Nosdesk** 的架构,这是一个历时一年、由 12 万行 Rust 代码构建的后端系统。该系统通过三大核心习惯优先保证稳定性和长期可维护性:将错误纳入类型系统、解耦纯逻辑与 I/O 操作,以及将注释重点放在设计决策的“原因”上。

**关键架构特性:**

* **数据流水线:** 系统将数据视为带有内置背压(mpsc 通道)的流,以防止负载过高时出现内存峰值。

* **同步引擎:** Postgres 中的单一追加日志处理所有事件,确保 HTTP 增量同步、实时推送和审计追踪的一致性。

* **韧性:** 技术栈利用“恐慌边界”(`catch_unwind`)来隔离外部库,使用断路器确保邮件投递的稳健性,并采用确定性标识符防止 CRDT 分歧。

* **安全性:** 通过自动执行行级安全(Row-Level Security)的自定义数据库提取器强制实现多租户隔离;出站请求则由自定义 DNS 解析器保护,以防止 SSRF 攻击。

通过利用 Rust 严格的编译器,作者构建了一个自纠正系统,使得并发问题或安全配置错误等常见的故障模式在设计上即不可行,从而确保后端系统能够承受显著的生产压力。